两家公司的安全分析师发现了一个新的黑客案例,黑客通过伪装成破解 RAT 和恶意软件构建工具的剪贴板窃取器来攻击黑客。

剪贴板窃取程序非常常见,通常用于监视受害者的剪贴板内容,以识别加密货币钱包地址并将其替换为属于恶意软件运营商的地址。

这使得攻击者可以即时劫持金融交易,并将资金转移到他们的账户。这些窃取者专注于更流行的加密货币,如比特币、以太坊和门罗币

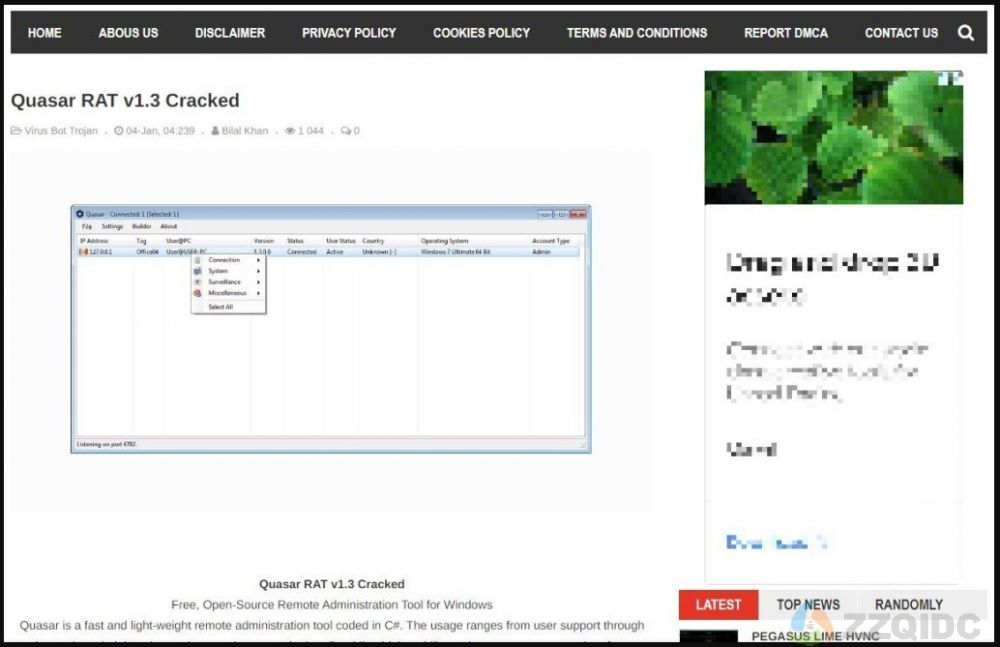

ASEC的研究人员在 “俄罗斯黑帽”等黑客论坛上注意到剪贴板窃取程序的虚假报价。骗子们用破解版的BitRAT和Quasar RAT来引诱有抱负的黑客,这两种商品恶意软件的价格通常在 20 到 100 美元之间。

促进破解 Quasar RAT (ASEC)的威胁行为者

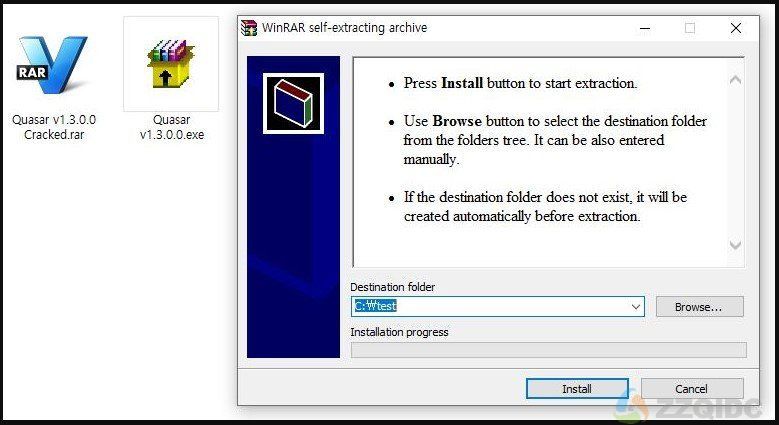

那些试图下载任何提供的文件的人将被定向到一个 Anonfiles 页面,该页面提供一个 RAR 存档,该存档据称是所选恶意软件的构建器。

这些档案中包含的“crack.exe”文件实际上是一个 ClipBanker 安装程序,它将恶意二进制文件复制到启动文件夹并在第一次重新启动时执行它。

假破解文件丢弃 ClipBanker (ASEC)

AvD 加密窃取者

关于虚假窃取者的第二份报告来自Cyble,其分析师在网络犯罪论坛上发现提供一个月的免费 AvD Crypto Stealer。

黑客论坛(Cyble)上的 AvD Crypto Stealer

在这种情况下,受害者也会下载所谓的恶意软件生成器并启动一个名为“Payload.exe”的可执行文件,假设这将允许他们免费访问加密窃取程序。

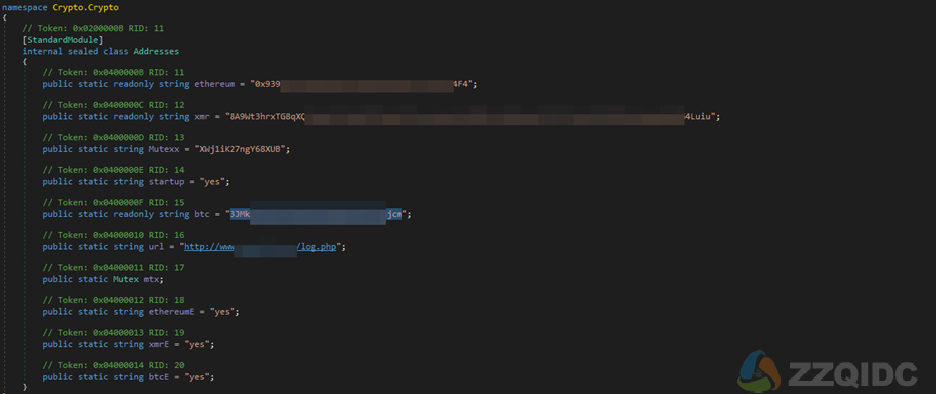

这一行动最终用针对以太坊、币安智能链、Fantom、Polygon、Avalanche 和 Arbitrum 的限幅器感染了他们的系统。

Cyble 发现,在这个特定变体样本上硬编码的比特币地址通过劫持 422 笔交易获得了 1.3 比特币(约 54,000 美元)。

分析的限幅器(Cyble)中使用的加密地址

骗子捕食骗子

虽然针对普通用户的黑客是正常情况,但看到黑客试图欺骗其他黑客的情况并不少见,有时甚至中奖。

缺乏经验或粗心的威胁参与者往往会抓住他们在晦涩难懂或管理不善的网站上发现的免费恶意软件的机会,并在他们的系统上执行它们而不加考虑。

这些受害者有时可能持有从各种恶意活动中获得的加密货币。

虽然这些活动并不能解决普通互联网用户的任何潜在问题,但它们构成了加入网络犯罪领域是一个坏主意的另一个关键原因。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号