德国企业软件公司 SUSE 的首席执行官梅丽莎·迪·多纳托 (Melissa Di Donato)宣布根据西方实施的制裁措施暂停在俄罗斯的所有直接销售,并补充说,该公司 “还准备遵守可能适用的额外制裁措施。 ”

SUSE 负责人表示,公司仍致力于支持人道主义工作,并尽其所能支持受影响的员工及其家人。“所有员工及其家人都可以使用我们的员工支持计划 SUSEAssist, ”Di Donato 说。

SUSE 是企业软件(包括开源软件)的主要开发商。在这一领域,该公司积极与 Red Hat(现为 IBM 的一部分)竞争,后者最近也停止了在俄罗斯和白俄罗斯的销售和服务。公司主要产品为SUSE Linux发行版及相关服务和服务,以及Rancher系列Kubernetes解决方案。

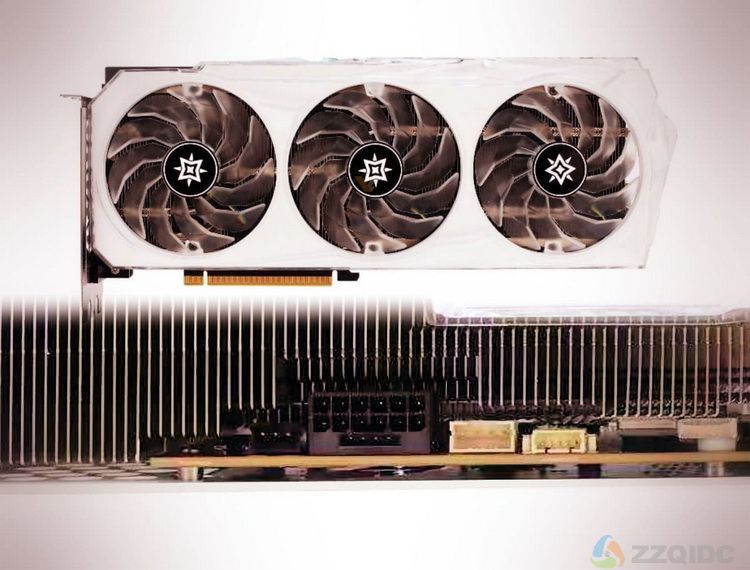

非标准的 GeForce RTX 3090 Ti 图形加速器首次出现在 VideoCardz 门户发布的一张照片中,参考@wnxod Insider。我们谈论的是来自 GALAX 的 GeForce RTX 3090 Ti Boomstar 模型。

照片显示,加速器配备了全新的 12 + 4-pin PCIe 5.0 连接器,能够为显卡提供高达 600 W 的功率。 GALAX Boomstar图形加速器通常是2.5-3槽的海量方案,即将推出的新品也不例外。

与配备两个 8-pin 电源连接器的 GALAX GeForce RTX 3090 Boomstar 不同,GALAX GeForce RTX 3090 Ti Boomstar 型号配备一个 12+4-pin PCIe 5.0 电源连接器。NVIDIA 未来的图形解决方案很可能会大量配备这种特殊的电源连接器。

影驰 GeForce RTX 3070 / GeForce RTX 3090 Boomstar。图片来源:银河

据推测,GALAX GeForce RTX 3090 Ti Boomstar 以及其他厂商的显卡版本将于 3 月 29 日上市销售。GeForce RTX 3090 Ti 使用具有 10,752 个 CUDA 内核的 NVIDIA GA102-350 GPU。该显卡以 21 Gb / s 的速度接收 24 GB GDDR6X 内存,其声明的 TDP 为 450 瓦。非参考加速器选项可能具有更高的功耗。

NetApp是一家专门开发用于存储和管理数据的解决方案的公司,该公司宣布暂停在俄罗斯的活动。NetApp 在俄罗斯设有员工,根据与富士通的 OEM 协议,将其产品销售给国内企业。在其他知名存储供应商中,例如戴尔、HPE、IBM、甲骨文和Pure Storage报告了俄罗斯联邦的停工。

在 NetApp 网站上发布的一份声明中,该公司遵守美国、欧盟和英国政府最近制定的法律法规,包括适用于其业务的所有制裁和法规。“欧洲是 NetApp 的一个重要市场,随着形势的发展,我们将继续仔细评估和响应该地区的任何更新,” NetApp 说。

NetApp 还表示,它正在密切关注与这种情况相关的网络攻击增加的报告,并将在新威胁出现时继续更新其网络安全对策。该公司补充说,它关心俄罗斯和乌克兰员工的安全,并与他们联系以提供支持。

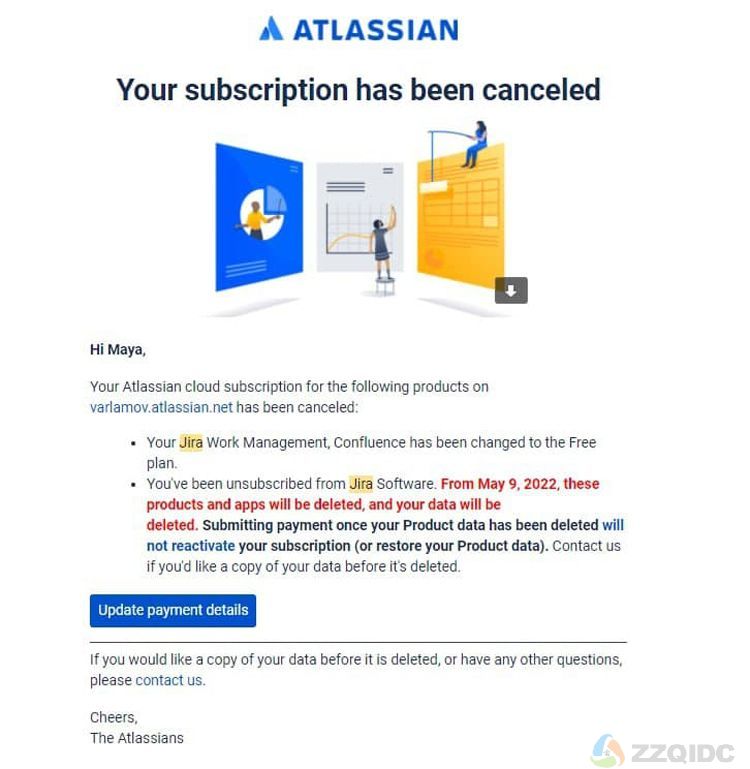

澳大利亚公司 Atlassian 是软件开发管理专用工具的创建者,该公司宣布停止向俄罗斯客户销售软件。Atlassian 最著名的产品之一是 Jira 系统,该系统非常受 IT 公司欢迎。

俄罗斯用户已经开始抱怨这个解决方案的问题。具体来说,Atlassian 将永久取消订阅。在这种情况下,所有用户数据都会被删除。Atlassian 还在讨论改变其网络基础设施,以便客户数据不会通过麻烦的区域。此外,还实施了改进的全天候安全监控

Atlassian 将暂停俄罗斯政府机构的执照,以及个别俄罗斯企业的执照。同时,该公司承诺将与现有的俄罗斯小企业客户保持关系并履行义务。例如,Jira 的替代品是 Yandex Tracker、YouTrack 和 Bitrix24 服务。

已向国家杜马提交了一项法律草案,提议对拒绝遵守“登陆”法要求的外国公司处以营业额罚款。据《生意人报》报道,在新版本中,罚款将高达 30 万卢布。

国家杜马信息政策委员会主席 Alexander Khinshtein 及其副手 Sergei Boyarsky 提出了一项针对外国 IT 巨头营业额罚款的新法案。根据该倡议,不遵守“着陆”法的罚款金额将高达30万卢布。除了拒绝“登陆”自己的公司外,还将对其合作伙伴实施制裁:网站上的广告商和平台本身的广告分销商——他们将被处以高达 300 万卢布的罚款。

回想一下,去年 11 月,Roskomnadzor 公布了一份受法律要求约束的 13 家公司名单,包括 Google、Apple、Meta Platforms、Twitter、TikTok、Telegram 等。他们中的许多人已经开始迈出“落地”的第一步:苹果在俄罗斯开设代表处并在 Roskomnadzor 网站上注册了个人账户, Likee 社交网络执行了多项手续,Twitter 开设了个人账户, Zoom 和TikTok采取了一些行动,还有Meta。

谷歌全球通信总裁肯特沃克在公司博客上宣布了对俄罗斯用户的新限制——现在该公司已冻结其在该国的大部分商业活动。特别是,该公司效仿亚马逊网络服务,在更新的声明中澄清,现在俄罗斯用户无法在谷歌云平台云服务中创建新账户。

回想一下,该公司早些时候限制了 AdSense 上下文广告系统在俄罗斯联邦境内的功能,并且还禁止了俄罗斯 YouTube 观众的获利功能。此外,她宣布在未来几天内,只有俄罗斯人可以在 Google Play 上使用免费应用程序,并剥夺了他们使用Google Pay服务的权利。然而,沃克指出:“搜索、Gmail 和 YouTube 等免费服务在俄罗斯仍然有效。我们将继续密切关注事态发展。 ”

昨天,一名加拿大男子从加拿大被引渡到美国,该起诉书在佛罗里达州中区返回,指控他串谋进行计算机欺诈和电信欺诈,故意损坏受保护的计算机,并传送与损坏有关的要求一台受保护的计算机,原因是他涉嫌参与了一种称为 NetWalker 的复杂形式的勒索软件。NetWalker 勒索软件已针对全球数十名受害者,包括公司、市政当局、医院、执法部门、紧急服务部门、学区、学院和大学。在 COVID-19 大流行期间,攻击专门针对医疗保健部门,利用全球危机敲诈受害者。

根据法庭文件,加拿大魁北克省加蒂诺市 34 岁的 Sebastien Vachon-Desjardins 在 2020 年 4 月至 2020 年 12 月期间共谋并故意损坏了受保护的计算机,并为此发送了赎金要求。起诉书还声称,美国打算没收超过 2700 万美元,据称这些资金可以追溯到犯罪所得。被告今天将在美国地方法官朱莉·S·斯内德面前在坦帕的联邦法院首次出庭。

“正如我们的加拿大合作伙伴扣押加密货币所证明的那样,我们将使用所有合法可用的途径来扣押和没收所谓的勒索软件收益,无论是在国内还是国外,”助理司法部长 Kenneth A. Polite Jr. 说。司法部刑事司。“该部门将不会停止追查和扣押加密货币赎金,从而挫败勒索软件行为者通过使用虚拟货币逃避执法的企图。”

“勒索软件是一个价值数十亿美元的犯罪企业,它超越了物理和政治界限。国际合作对于查明这些复杂计划的肇事者至关重要,”佛罗里达州中区的美国检察官 Roger B. Handberg 说。“这个案例展示了有效的国际执法合作,旨在识别网络犯罪分子,追究他们对涉嫌犯罪行为的责任,并追回据称从受害者那里被盗的资金。”

“这项调查是坦帕联邦调查局网络计划、佛罗里达州中区、联邦调查局网络部门以及我们在世界各地的执法合作伙伴开展的杰出工作的又一个例子,”该机构的代理特别负责人桑杰·维尔马尼 (Sanjay Virmani) 说。联邦调查局的坦帕外地办事处。“这也提醒我们,联邦调查局将继续不懈地努力识别、定位和逮捕那些掠夺无辜者并为美国公民伸张正义的人。”

根据美国和加拿大之间的引渡条约,Vachon-Desjardins 被引渡到美国。根据美国当局提交的请求,加拿大执法人员于 2021 年 1 月 27 日在魁北克加蒂诺逮捕了 Vachon-Desjardins,并在 Vachon-Desjardins 在加蒂诺的家中执行了搜查令。在搜查过程中,警察发现并没收了 719 枚比特币,截至今天价值约 28,151,582 美元,以及 790,000 美元的加元。

联邦调查局的坦帕外地办事处正在调查此案。

司法部计算机犯罪和知识产权科的审判律师 Sonia V. Jimenez 以及美国佛罗里达州中区检察官办公室的助理检察官 Carlton C. Gammon 和 Suzanne Nebesky 正在起诉此案。司法部国际事务办公室在确保 Vachon-Desjardin 被捕和引渡方面提供了宝贵的帮助。美国法警局将 Vachon-Desjardins 从加拿大运送到美国。

此次调查得益于加拿大皇家骑警、安大略省警察、加蒂诺警察局和国家网络犯罪协调小组的执法合作。

起诉书只是一项指控,除非在法庭上排除合理怀疑证明有罪,否则被告人被假定为无罪。

来自乌克兰的男子被指控造成 Kaseya 供应链袭击

联邦检察官引渡了两名涉嫌勒索软件运营商,其中包括一名他们称其对一次入侵多达 1,500 个组织的入侵负责的人,这使其成为有史以来最严重的供应链攻击之一。

22 岁的雅罗斯拉夫·瓦辛斯基 (Yaroslav Vasinskyi) 于去年 8 月从他的祖国乌克兰进入波兰时被捕。本周,他被引渡到美国,面临最高 115 年监禁的指控。瓦辛斯基于 3 月 3 日抵达德克萨斯州达拉斯,并于周三被传讯。

检察官在起诉书中说,Vasinskyi 应对2021 年 7 月 2 日的攻击负责,该攻击首先袭击了远程管理软件销售商 Kaseya,然后导致其基础设施感染了 800 到 1500 个依赖 Kaseya 软件的组织。据称,Vasinskyi 与之合作或合作的勒索软件组织 Sodinokibi/REvil 要求提供 7000 万美元用于恢复所有受害者数据的通用解密器。

Kaseya 供应链攻击中使用的策略、技术和程序令人印象深刻。该攻击首先利用了 Kaseya 的 VSA 远程管理服务中的一个零日漏洞,该公司称该服务已被 35,000 名客户使用。该组织窃取了一个合法的软件签名证书,并用它对恶意软件进行数字签名,从而更容易抑制安装时会出现的安全警告。

为了进一步增加隐蔽性,攻击者使用了一种称为 DLL 侧载的技术,该技术将欺骗的恶意 DLL 文件放置在 Windows 的 WinSxS 目录中,以便操作系统加载欺骗而不是合法文件。Kaseya 活动中的黑客删除了一个过时的文件版本,该版本仍然容易受到“msmpeng.exe”的侧载,该文件是 Windows Defender 可执行文件的文件。

联邦检察官称,Vasinskyi 导致在 Kaseya 的软件构建系统中部署恶意 Sodinokibi/REvil 代码,以进一步将 REvil 勒索软件部署到客户网络的端点。Vasinskyi 被控共谋实施与计算机有关的欺诈和相关活动、损坏受保护的计算机以及共谋洗钱。

周四,美国检察官报告了第二起与勒索软件相关的引渡案,这次引渡案针对的是一名加拿大男子,他被指控参与了数十次推动 NetWalker 勒索软件的攻击。

Sebastien Vachon-Desjardins,34 岁,来自加拿大魁北克省 Gatineau,于 2021 年 1 月被捕,罪名是他从 NetWalker 获得了超过 2700 万美元的收入。司法部表示,被告现已被转移到美国,他的案件正在由联邦调查局在坦帕的外地办事处处理。

NetWalker 是一个先进且多产的组织,在 RaaS(“勒索软件即服务”的缩写)模式下运作,这意味着核心成员招募附属机构使用 NetWalker 恶意软件感染目标。然后,附属公司将分配与该组织产生的任何收入。区块链分析显示,在 2020 年 3 月至 7 月期间,该集团共敲诈了 2500 万美元。受害者包括德克萨斯州的交通机构 Trinity Metro,每年提供 800 万次乘客出行,以及最终支付114 万美元赎金的加州大学旧金山分校 。

NetWalker 是一项人工操作,这意味着操作员通常要花费数天、数周甚至数月的时间在目标组织内建立立足点。2021 年 1 月,保加利亚当局在暗网上查获了NetWalker 勒索软件附属机构用来与受害者交流的一个网站。此次扣押是针对 NetWalker 的国际协调打击行动的一部分。

Vachon-Desjardins 被控共谋实施计算机欺诈和电汇欺诈、故意损坏受保护计算机,以及传送与损坏受保护计算机有关的要求。区块链分析公司表示,其追踪的交易表明,这名加拿大男子还帮助推动了 RaaS 菌株 Sodinokibi、Suncrypt 和 Ragnarlocker。

本周的引渡是执法当局最近几周取得的一系列成功的一部分。去年 6 月,联邦调查局表示,它 查获了支付给勒索软件攻击者的 230 万美元,这些攻击者在一个月前使 Colonial Pipeline 网络瘫痪,并引发了东海岸上下的汽油和航空燃料供应中断。入侵背后的勒索软件组织 Darkside 的网站也在同一时间关闭。

Microsoft 已确认在从 Android 11 升级到 Android 12 后导致某些 Android 设备上出现 Microsoft Intune 注册问题的新已知问题。

受此问题影响的客户还报告在升级过程结束后失去对 Microsoft Intune 托管资源的访问权限。

“目前,这包括一些注册为 Android Enterprise 个人拥有的工作配置文件的 OPPO、OnePlus 和 Realme 设备,”Intune 支持团队 解释说。

“我们收到了一些案例,并在 Intune 客户成功博客中的帖子中看到了一些评论。然后,我们与设备 OEM 和 Google 支持的联系人分享了这些情况。”

到目前为止,Microsoft 已确定以下可能受此问题影响的设备类型:

由于设备 OEM(原始设备制造商)正在与 Google 合作开发和部署修复程序以解决此已知问题,因此 Redmond 建议受影响的客户在最新的操作系统更新发布后立即安装它们。

微软还在测试一个 类似问题的解决方案,该问题会影响在升级到 Android 12 后注册 Microsoft Intune 的三星设备 ,并由于缺少证书而导致电子邮件和 VPN 连接问题。

在自动重启或安装托管更新后,三星 Galaxy 设备受到另一个 Microsoft Intune 错误的影响, 在 Microsoft Intune 的管理界面中将其标记为不符合企业安全要求。

Microsoft Intune 是一项基于云的服务,允许企业管理员管理 Windows、macOS、iOS、iPadOS 和 Android 应用程序和设备。

在从个人或公司拥有的设备访问专有数据时,它还有助于执行特定于设备的策略。

隐秘的 BazarBackdoor 恶意软件现在通过网站联系表格而不是典型的网络钓鱼电子邮件传播,以逃避安全软件的检测。

BazarBackdoor 是 由 TrickBot 组织创建的隐秘后门恶意软件, 目前正 由 Conti 勒索软件操作部开发。该恶意软件为威胁参与者提供对内部设备的远程访问,该内部设备可用作启动板,以在网络内进一步横向移动。

然而,随着安全电子邮件网关在检测这些恶意软件释放程序方面变得更好,分销商正在转向传播恶意软件的新方法。

在 Abnormal Security的一份新报告中,分析师解释说,2021 年 12 月开始的新分发活动针对 BazarBackdoor 的企业受害者,其目标可能是部署 Cobalt Strike 或勒索软件有效载荷。

威胁参与者首先使用公司联系表格来发起通信,而不是向目标发送网络钓鱼电子邮件。

例如,在 Abnormal 的分析师看到的一个案例中,威胁参与者伪装成一家加拿大建筑公司的员工,他们提交了产品供应报价请求。

在员工回复网络钓鱼电子邮件后,攻击者会发回一个据称与协商相关的恶意 ISO 文件。

由于直接发送这些文件是不可能的或会触发安全警报,因此威胁参与者使用文件共享服务,如 TransferNow 和 WeTransfer,如下所示。

我们在 8 月报告了一个类似的联系表格滥用案例,其中 通过联系表格发送的虚假 DMCA 侵权通知 正在安装 BazarBackdoor。

2021 年 4 月, 我们还报道 了一次网络钓鱼活动,该活动使用联系表格传播 IcedID 银行木马和 Cobalt Strike 信标。

BazarBackdoor 恶意软件通常通过网络钓鱼电子邮件传播,其中包含下载和安装恶意软件的恶意文档。

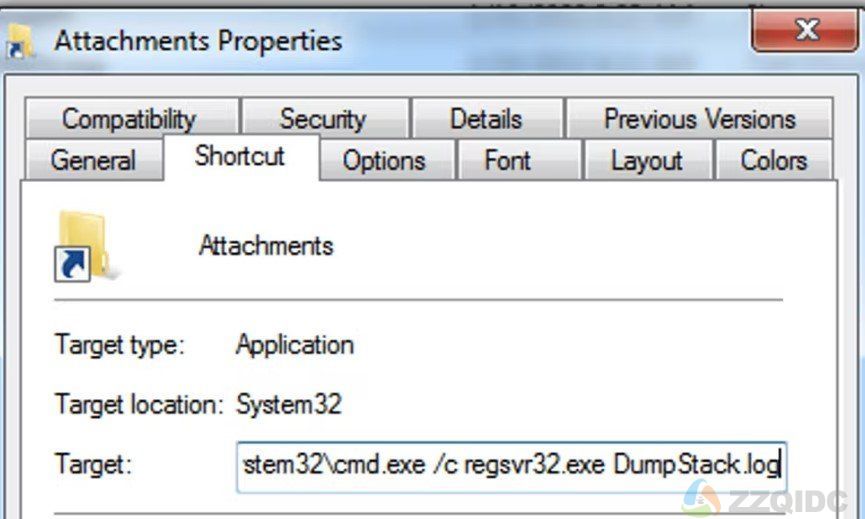

ISO 存档附件包含一个 .lnk 文件和一个 .log 文件。这里的想法是通过将有效负载打包到存档中并让用户在下载后手动提取它们来逃避 AV 检测。

.lnk 文件包含使用现有 Windows 二进制文件打开终端窗口并加载 .log 文件的命令指令,该文件实际上是 BazarBackdoor DLL。

当后门被加载后,会被注入到svchost.exe进程中,并联系命令与控制(C2)服务器接收命令执行。

由于在 Abnormal 分析时许多 C2 IP 处于离线状态,研究人员无法检索到第二阶段的有效载荷,因此该活动的最终目标仍然未知。