隐秘的 BazarBackdoor 恶意软件现在通过网站联系表格而不是典型的网络钓鱼电子邮件传播,以逃避安全软件的检测。

BazarBackdoor 是 由 TrickBot 组织创建的隐秘后门恶意软件, 目前正 由 Conti 勒索软件操作部开发。该恶意软件为威胁参与者提供对内部设备的远程访问,该内部设备可用作启动板,以在网络内进一步横向移动。

然而,随着安全电子邮件网关在检测这些恶意软件释放程序方面变得更好,分销商正在转向传播恶意软件的新方法。

在 Abnormal Security的一份新报告中,分析师解释说,2021 年 12 月开始的新分发活动针对 BazarBackdoor 的企业受害者,其目标可能是部署 Cobalt Strike 或勒索软件有效载荷。

威胁参与者首先使用公司联系表格来发起通信,而不是向目标发送网络钓鱼电子邮件。

例如,在 Abnormal 的分析师看到的一个案例中,威胁参与者伪装成一家加拿大建筑公司的员工,他们提交了产品供应报价请求。

在员工回复网络钓鱼电子邮件后,攻击者会发回一个据称与协商相关的恶意 ISO 文件。

由于直接发送这些文件是不可能的或会触发安全警报,因此威胁参与者使用文件共享服务,如 TransferNow 和 WeTransfer,如下所示。

我们在 8 月报告了一个类似的联系表格滥用案例,其中 通过联系表格发送的虚假 DMCA 侵权通知 正在安装 BazarBackdoor。

2021 年 4 月, 我们还报道 了一次网络钓鱼活动,该活动使用联系表格传播 IcedID 银行木马和 Cobalt Strike 信标。

BazarBackdoor 恶意软件通常通过网络钓鱼电子邮件传播,其中包含下载和安装恶意软件的恶意文档。

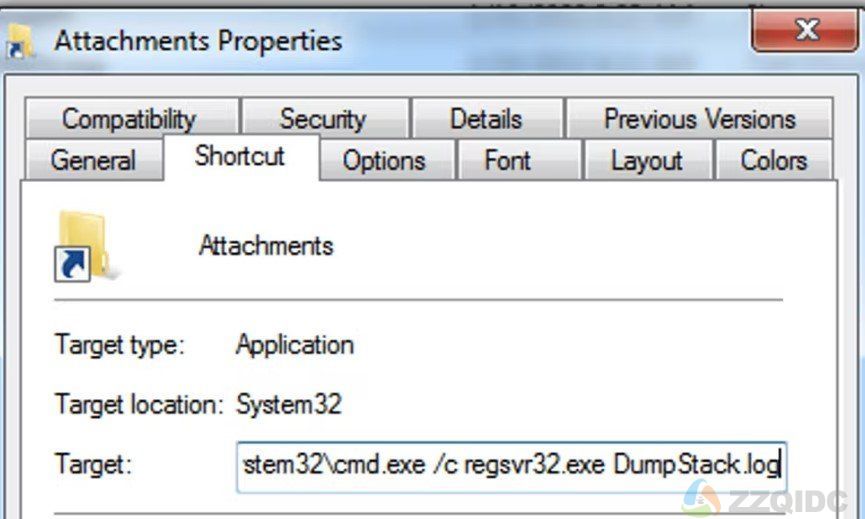

ISO 存档附件包含一个 .lnk 文件和一个 .log 文件。这里的想法是通过将有效负载打包到存档中并让用户在下载后手动提取它们来逃避 AV 检测。

.lnk 文件包含使用现有 Windows 二进制文件打开终端窗口并加载 .log 文件的命令指令,该文件实际上是 BazarBackdoor DLL。

当后门被加载后,会被注入到svchost.exe进程中,并联系命令与控制(C2)服务器接收命令执行。

由于在 Abnormal 分析时许多 C2 IP 处于离线状态,研究人员无法检索到第二阶段的有效载荷,因此该活动的最终目标仍然未知。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号