网络钓鱼攻击现在使用自动聊天机器人来引导访问者完成将登录凭据移交给威胁参与者的过程。

这种方法使攻击者的流程自动化,并为恶意网站的访问者提供合法感,因为聊天机器人通常在合法品牌的网站上出现。

网络钓鱼攻击的这一新发展是由 Trustwave 的研究人员发现的,他们在发布前与 Bleeping Computer 分享了该报告。

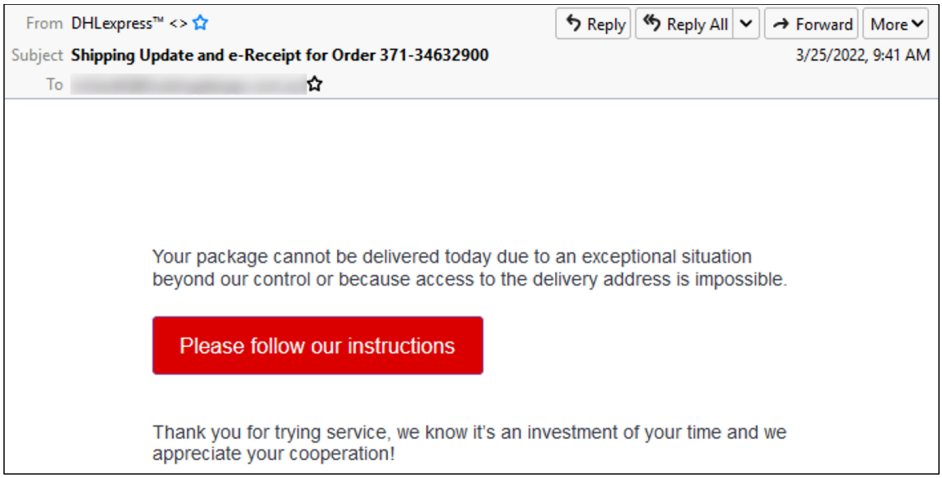

它从一封电子邮件开始

网络钓鱼过程始于一封声称包含包裹递送信息的电子邮件,伪装成 DHL 运输品牌。

网络钓鱼电子邮件示例 (Trustwave)

单击电子邮件中的“请按照我们的说明”按钮会加载一个 PDF 文件,其中包含指向网络钓鱼站点的链接。威胁参与者在 PDF 文档中显示网络钓鱼链接以绕过电子邮件安全软件。

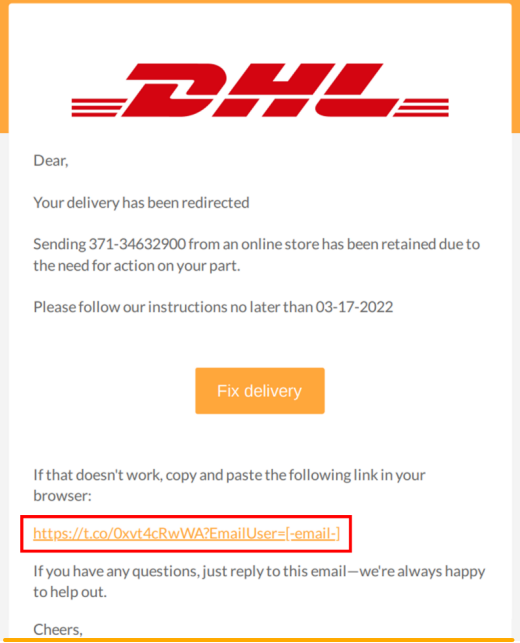

包含恶意链接的可下载 PDF

(Trustwave)

但是,PDF 中的 URL 按钮(或链接)会将受害者带到一个网络钓鱼站点 (dhiparcel-management[.]support-livechat[.]24mhd[.]com),他们应该在该站点解决导致包无法交付。

这是聊天机器人接管的地方。

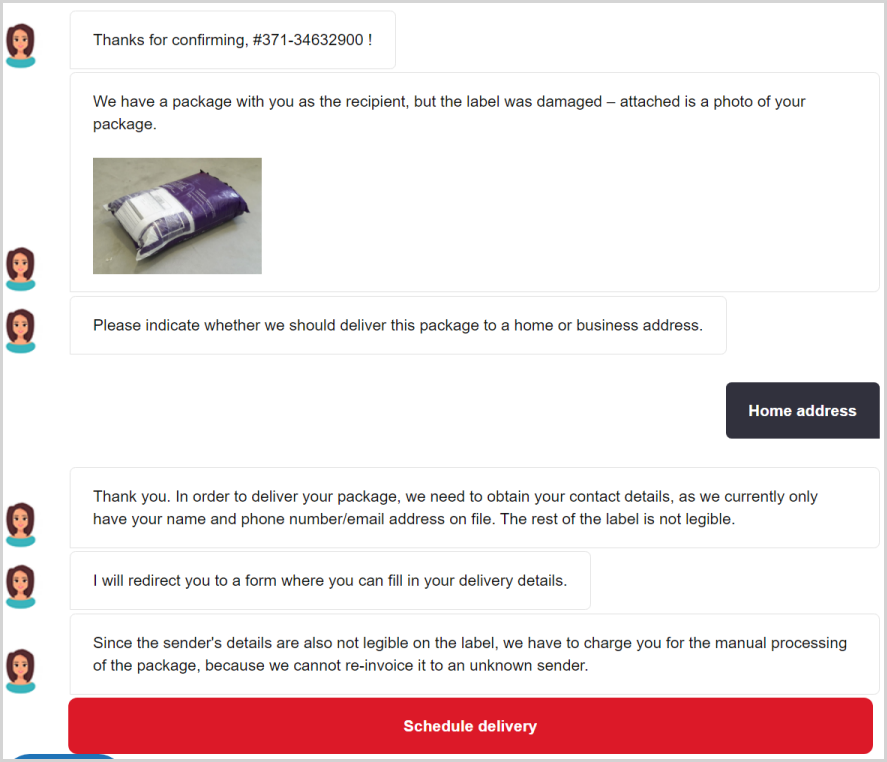

聊天机器人窃取您的凭据

当网络钓鱼页面加载时,访问者会看到一个网络聊天,解释为什么无法交付包裹,而不是显示通常用于窃取凭据的虚假登录表单。

该网络聊天解释说包裹的标签已损坏,无法交付。网络聊天还显示了涉嫌包裹的照片,以增加诈骗的合法性。

钓鱼网站上的聊天机器人 (Trustwave)

这个虚拟助手为访客提供预定义的响应,因此对话是固定的,总是会导致显示带有损坏标签的所谓包裹的照片。

由于这个问题,聊天机器人要求受害者提供他们的个人详细信息,例如家庭或公司地址、全名、电话号码等。

在那之后,应该安排交付,并显示一个虚假的 CAPTCHA 步骤,以作为向网络钓鱼页面的又一次虚假发送。

接下来,受害者被重定向到需要输入 DHL 帐户凭据的网络钓鱼页面,最后进入支付步骤,据称是为了支付运费。

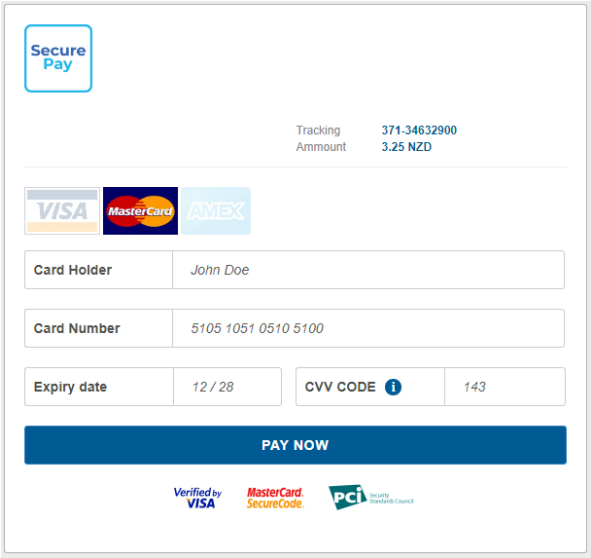

最后的“安全支付”页面包含典型的信用卡支付字段,包括持卡人姓名、卡号、到期日期和 CVV 代码

信用卡支付字段 (Trustwave)

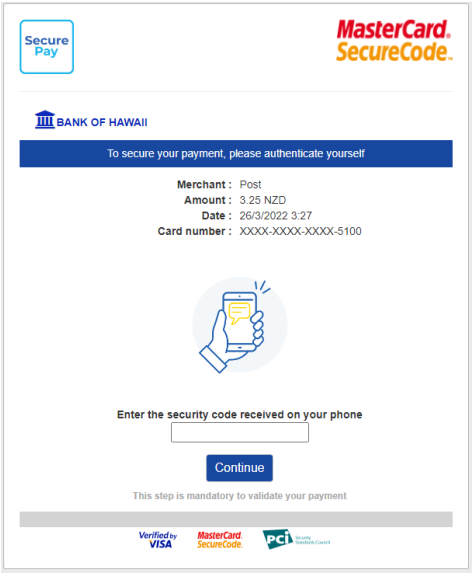

输入详细信息并单击“立即付款”按钮后,受害者通过短信在提供的手机号码上收到一次性密码(OTP),增加了合法感。

一次性密码验证屏幕 (Trustwave)

Trustwave 的分析师测试了输入随机字符,系统返回了一个无效安全码的错误,因此 OTP 验证的实现是真实的。

如果输入正确的代码,虚假页面会显示“谢谢!” 消息并确认已收到提交。

广告系列越来越“真实”

威胁参与者越来越多地使用真实网站中常见的机制,例如验证码、OTP,现在甚至是聊天机器人,这使得受害者很难发现窃取他们信息的企图。

这需要在收到要求您立即采取行动的未经请求的通信时提高警惕,尤其是当这些消息包含嵌入式按钮和 URL 链接时。

如果 DHL 或任何其他运输服务需要您采取行动,您应始终在新的浏览器选项卡上打开实际网站,而不是单击提供的链接。

然后在受信任的平台上登录您的帐户,并检查任何待处理的项目或警报。或者,您自己联系客户支持代理。

与往常一样,发现网络钓鱼页面的最佳方法是检查网站的 URL。如果它看起来可疑或与合法域不匹配,请不要在页面中输入任何个人信息。

在这种情况下,欺骗的 DHL URL 以域“24mhd.com”结尾,这显然不是 DHL 网站,是网络钓鱼企图的明显迹象。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号