英国虚拟机维护受影响的 IP地址在以下范围之内:

5.1.1.x

191.1.1.x

37.1.1.x

如果您的IP在上述范围内,您虚拟机有重要数据,建议备份本地电脑。

机房需要对位于英国的两个节点进行进一步的基本维护工作。

维护时间为(北京时间):2021年10月19日晚上23:00 至 20日 1:45分左右结束。

维护期间,需要关闭虚拟服务器的主机,未完毕会立即重启恢复!

维护目的:目前在这两个节点出现硬件设备不兼容软件的错误,升级到的最新软件版本会解决以上不稳定因素。

感谢您的理解,对于由此带来的进一步不便,我们深表歉意。

尊贵的客户:

美国洛杉矶机房将于10月27日下午2点对机房BlueCat环境进行定期维护。

维护时间将近1小时,此维护的目的是在BlueCat环境上执行重要的软件升级。

经过长达1小时的维护,DNS服务将出现间歇性中断,但不会停止,IP网络可能出现波动延迟偏高。

工程部将采取一切必要的预防措施,以减轻长期干扰。

感谢您的耐心和理解,因为我们将继续努力为您提供最好的服务

微软发布了适用于 Windows 10 20H2、Windows 10 21H1 和 Windows 10 21H2 的可选 KB5011831 Preview 累积更新,修复了 26 个错误。

此更新包括许多错误修复,包括 Microsoft OneDrive、远程桌面、新闻和兴趣、Azure Active Directory 以及启动 Windows 10 的延迟。

KB5011831 累积更新预览是微软 2022 年 4 月每月“C”更新的一部分,允许管理员测试即将在 2022 年 5 月补丁星期二更新期间发布的修复

与 Patch Tuesday 更新不同,“C”预览更新是可选的,不包括任何安全更新。但是,如果您运行 Windows Insider 版本,则会自动安装预览更新。

Windows 用户可以通过进入 “设置”、单击“ Windows 更新” 并手动执行 “检查更新”来安装此更新。

由于这是一个可选更新,系统会询问您是否希望通过单击“下载并安装”链接来安装它,如下图所示。

Windows 10 用户还可以从 Microsoft 更新目录手动下载和安装 KB5011831 预览更新。

安装此更新后,Windows 10 20H2 将更新为 build 19042.1682,Windows 10 21H1 将更新为 build 19043.1682,Windows 10 21H2 将更新为 build 19044.1682。

Windows 10 KB5011831 累积更新预览包括 26 项改进或修复,下面列出了六个突出显示的修复:

新的! 更新 Windows 安全启动组件的服务以包括新的改进。

修复了在使用 IME 复制和粘贴文本时导致 Internet Explorer 停止工作的错误。

修复了导致部分用户登录和注销 Windows 时出现黑屏的问题。

修复了导致 Microsoft OneDrive 在重命名文件并按 Enter 后失去焦点的错误。

修复了导致“新闻和兴趣”面板自行打开的错误。

修复了在登录 Windows 时阻止您更改过期密码的错误。

可以在 KB5011831 支持公告中找到此预览更新中找到的 26 个修复程序的完整列表。

美国网络安全和基础设施安全局 (CISA) 在其积极利用的安全问题列表中添加了 7 个漏洞,其中包括来自 Microsoft、Linux 和 Jenkins 的漏洞。

“已知被利用漏洞目录”是已知在网络攻击中被积极利用并需要由联邦民事执行局 (FCEB) 机构修补的漏洞列表。

“具有约束力的操作指令 (BOD) 22-01:降低已知被利用漏洞的重大风险 建立了已知被利用漏洞目录作为对联邦企业带来重大风险的已知 CVE 的活名单,”CISA 解释说。

“BOD 22-01 要求 FCEB 机构在截止日期前修复已识别的漏洞,以保护 FCEB 网络免受活动威胁。有关更多信息,请参阅 BOD 22-01 情况说明书 。”

“目录中列出的漏洞允许威胁参与者执行各种攻击,包括窃取凭据、访问网络、远程执行命令、下载和执行恶意软件,或从设备窃取信息。”

加上这七个漏洞,该目录现在包含 654 个漏洞,包括联邦机构必须应用相关补丁和安全更新的日期。

下面列出了本周添加的七个新漏洞,CISA 要求在 2022 年 5 月 16 日之前对所有这些漏洞进行修补。

| CVE 编号 | 漏洞标题 | 到期日 |

|---|---|---|

| CVE-2022-29464 | WSO2 多产品无限制上传文件漏洞 | 2022-05-16 |

| CVE-2022-26904 | Microsoft Windows 用户配置文件服务权限提升漏洞 | 2022-05-16 |

| CVE-2022-21919 | Microsoft Windows 用户配置文件服务权限提升漏洞 | 2022-05-16 |

| CVE-2022-0847 | Linux 内核提权漏洞 | 2022-05-16 |

| CVE-2021-41357 | Microsoft Win32k 权限提升漏洞 | 2022-05-16 |

| CVE-2021-40450 | Microsoft Win32k 权限提升漏洞 | 2022-05-16 |

| CVE-2019-1003029 | Jenkins 脚本安全插件沙箱绕过漏洞 | 2022-05-16 |

这些漏洞如何用于攻击?

虽然知道漏洞被利用会很有帮助,但了解它们是如何被积极地用于攻击会更有帮助。

跟踪为 CVE-2022-29464 的 WSO2 漏洞于 2022 年 4 月 18 日被披露,几天后,公开了一个漏洞利用程序。Rapid7 研究人员很快就 看到了在攻击中使用公共 PoC 来部署网络外壳和硬币矿工。

跟踪为 CVE-2022-21919 和 CVE-2022-26904 的 Windows“用户配置文件服务特权升级”漏洞均由 Abdelhamid Naceri发现,并且是对2021 年 8 月修复的原始CVE-2021-34484 漏洞 的后续绕过 。所有这些漏洞都公开了被利用的 PoC,并且 BleepingComputer 被告知勒索软件团伙使用它们在 Windows 域中横向传播。

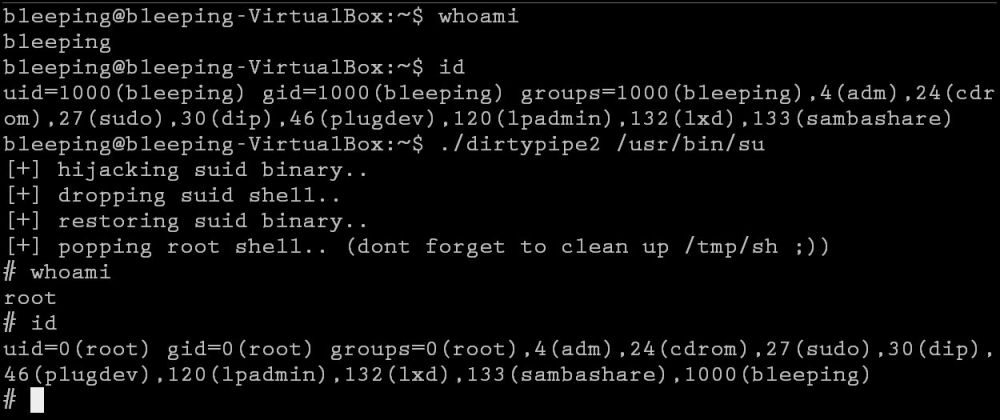

被称为“DirtyPipe”的 Linux 权限提升漏洞被跟踪为 CVE-2022-0847,并于 2022 年 3 月被披露。披露后不久,许多 概念验证漏洞被发布,允许用户快速获得 root 权限,如图所示以下。

CVE-2021-40450 和 CVE-2021-41357“Microsoft Win32k 特权升级”漏洞已于 2021 年 10 月修补,是列表中有趣的补充,因为没有公开提及这些漏洞在野外被利用。

最后,最古老的漏洞是被追踪为 CVE-2019-1003029 的“Jenkins 脚本安全插件沙箱绕过”漏洞, Capoae 恶意软件过去曾使用该漏洞 部署 XMRig 加密矿工。

强烈建议所有安全专业人员和管理员查看 已知被利用漏洞目录 并在其环境中修补任何漏洞。

| 韩国硬防服务器,报价单(2021.4) | ||||||||

| 韩国(D版) | 硬防 | CPU | 内存 | 硬盘 | IP | 带宽类型 | 防护 | 价格/月 |

| 韩国KT | 编号46 | L5520*2 (16核32线) |

8G | 1TB SATA | 1 IP | 10M | 10G防护 | ¥998 |

| 编号47 | L5520*2 (16核32线) |

16G | 1TB SATA | 1 IP | 10M | 10G防护 | ¥1,125 | |

| 编号48 | E5-2650*2 (32核64线) |

32G | 1TB SATA | 1 IP | 10M | 10G防护 | ¥1,335 | |

| 编号49 | E5-2650*2 (32核64线) |

64G | 1TB SATA | 1 IP | 10M | 10G防护 | ¥1,830 | |

| 编号50 | L5520*2 (8核16线) |

8G | 1TB SATA | 1 IP | 20M | 20G防护 | ¥1,830 | |

| 编号51 | L5520*2 (16核32线) |

16G | 1TB SATA | 1 IP | 20M | 20G防护 | ¥2,040 | |

| 编号52 | E5-2650*2 (32核64线) |

32G | 1TB SATA | 1 IP | 20M | 20G防护 | ¥2,250 | |

| 编号53 | E5-2650*2 (64核128线) |

64G | 1TB SATA | 1 IP | 20M | 20G防护 | ¥2,670 | |

| 韩国SK | 编号54 | E3-1260L (8核16线) |

16G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥1,125 |

| 编号55 | L5520*2 (16核32线) |

16G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥1,225 | |

| 编号56 | L5630*2 (32核64线) |

32G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥1,325 | |

| 编号57 | L5630*2 (64核128线) |

64G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥1,650 | |

| 编号58 | E5-2630L*2 (32核64线) |

32G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥1,650 | |

| 编号59 | E5-2630L*2 (64核128线) |

64G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥1,830 | |

| 编号60 | E5-2650*2 (32核64线) |

32G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥1,830 | |

| 编号61 | E5-2650*2 (64核128线) |

64G | 1T SATA或240G SSD | 5 IP | 10M | 10G防护 | ¥2,040 | |

| 编号62 | E3-1260L (8核16线) |

8G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥1,335 | |

| 编号63 | L5520*2 (16核32线) |

16G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥1,435 | |

| 编号64 | L5630*2 (32核64线) |

32G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥1,535 | |

| 编号65 | L5630*2 (64核128线) |

64G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥1,835 | |

| 编号66 | E5-2630L*2 (32核64线) |

32G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥1,835 | |

| 编号67 | E5-2630L*2 (64核128线) |

64G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥2,040 | |

| 编号68 | E5-2650*2 (32核64线) |

32G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥2,040 | |

| 编号69 | E5-2650*2 (64核128线) |

64G | 1T SATA或240G SSD | 5 IP | 20M | 20G防护 | ¥2,250 | |

| SK硬防站群 | 编号70 | E3-1260L (8核16线) |

16G | 1T SATA或240G SSD | 251 IP | 10M | 20G防护 | ¥11,475 |

| 编号71 | L5520*2 (16核32线) |

16G | 1T SATA或240G SSD | 251 IP | 10M | 20G防护 | ¥11,675 | |

| 编号72 | L5630*2 (8核16线) |

32G | 1T SATA或240G SSD | 251 IP | 10M | 20G防护 | ¥11,775 | |

| 编号73 | L5630*2 (8核16线) |

64G | 1T SATA或240G SSD | 251 IP | 10M | 20G防护 | ¥11,975 | |

| 编号74 | E5-2630L*2 (24核48线) |

32G | 1T SATA或240G SSD | 251 IP | 10M | 20G防护 | ¥11,975 | |

| 编号75 | E5-2630L*2 (24核48线) |

64G | 1T SATA或240G SSD | 251 IP | 10M | 20G防护 | ¥12,105 | |

| 编号76 | E5-2650*2 (32核64线) |

32G | 1T SATA或240G SSD | 251 IP | 10M | 20G防护 | ¥12,000 | |

| 编号77 | E5-2650*2 (32核64线) |

64G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥12,315 | |

| 编号78 | E3-1260L (8核16线) |

16G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥11,685 | |

| 编号79 | L5520*2 (8核16线) |

16G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥11,685 | |

| 编号80 | L5630*2 (8核16线) |

32G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥11,790 | |

| 编号81 | L5630*2 (8核16线) |

64G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥12,000 | |

| 编号82 | E5-2630L*2 (24核48线) |

32G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥12,000 | |

| 编号83 | E5-2630L*2 (24核48线) |

64G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥12,315 | |

| 编号84 | E5-2650*2 (32核64线) |

32G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥12,210 | |

| 编号85 | E5-2650*2 (32核64线) |

64G | 1T SATA或240G SSD | 251 IP | 20M | 20G防护 | ¥12,525 | |

| 编号86 | E5-2630L*2 (24核48线) |

32G | 1T SATA或240G SSD | 4 IP | 10M | 300*4防护 | ¥3,300 | |

| 编号87 | E5-2630L*2 (24核48线) |

64G | 1T SATA或240G SSD | 4 IP | 10M | 300*4防护 | ¥3,615 | |

| 编号88 | E5-2650*2 (24核48线) |

32G | 1T SATA或240G SSD | 4 IP | 10M | 300*4防护 | ¥3,825 | |

| 编号89 | E5-2650*2 (24核48线) |

64G | 1T SATA或240G SSD | 4 IP | 10M | 300*4防护 | ¥4,140 | |

| 编号90 | E5-2630L*2 (24核48线) |

32G | 1T SATA或240G SSD | 4 IP | 10M | 600*4防护 | ¥9,900 | |

| 编号91 | E5-2630L*2 (24核48线) |

64G | 1T SATA或240G SSD | 4 IP | 10M | 600*4防护 | ¥10,215 | |

| 编号92 | E5-2650*2 (24核48线) |

32G | 1T SATA或240G SSD | 4 IP | 10M | 600*4防护 | ¥10,425 | |

| 编号93 | E5-2650*2 (24核48线) |

64G | 1T SATA或240G SSD | 4 IP | 10M | 600*4防护 | ¥10,740 |

|

韩国10-20G硬防服务器,韩国站群服务器250多IP合作方案

近年来跨境电商的发展迅速,不少用户会选择在亚马逊、eBay等电商平台开设店铺,但由于这些平台规则较多,所以部分用户开始转向跨境电商独立站。既然要建跨境电商独立站,服务器的挑选不可忽视,那么跨境服务器选哪个平台好?有没有便宜的跨境电商服务器推荐?

同行业的跨境电商平台对于服务器的配置要求也是不同的,一般网站选择普通配置即可,如标准的香港服务器和美国服务器配置;对于一些大型电商网站和金融网站不但对服务器的配置有要求而且对稳定性和安全性要求较高,这时候大带宽服务器、高防服务器和站群服务器等无疑是最好的选择。

跨境电商站由于面向的多是海外客户,所以在选择服务器时,机房位置最好是根据面向客户群所在位置来定。面向东南亚国际市场的跨境电商平台,选择香港服务器、日本服务器和新加坡服务器即可;如果面向市场在北美洲的话,则可选带宽及IP资源丰富的美国服务器;面向的市场主要在欧洲地区,一般会选择英国、德国、荷兰等欧洲服务器。

那么跨境电商服务器哪家好?这里推荐知名美国服务器提供商ZZQIDC在机房运营及服务器管理上拥有十多年的经验,采用全球顶级服务器软硬件技术,提供了服务器、站群服务器、高防服务器、大带宽服务器、云服务器和裸机云等多种服务器方案,拥有美国、香港、日本和韩国等全球多个机房,是跨境电商服务器的理想选择。