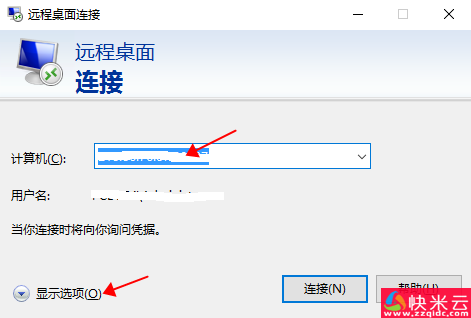

2.先在计算机栏输入远程VPS的地址,再点击左下角的“显示选项”

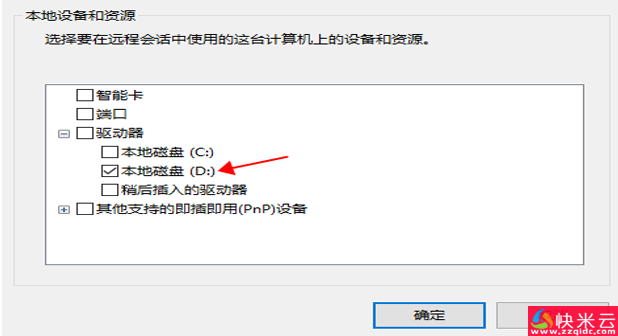

3.先点击上面的“本地资源”选项,然后再点击本地资源下的“详细信息”选项

4.然后将您本机需要传输文件的盘符打勾,再点确定

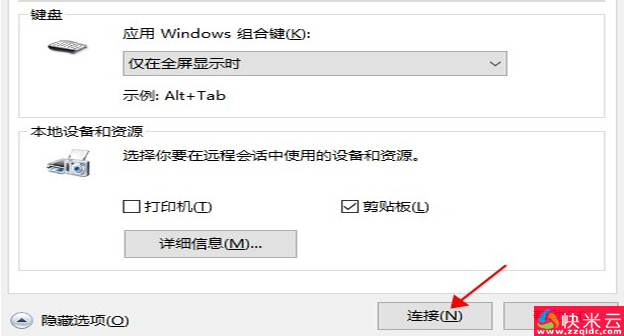

5.再点右下角的“连接”

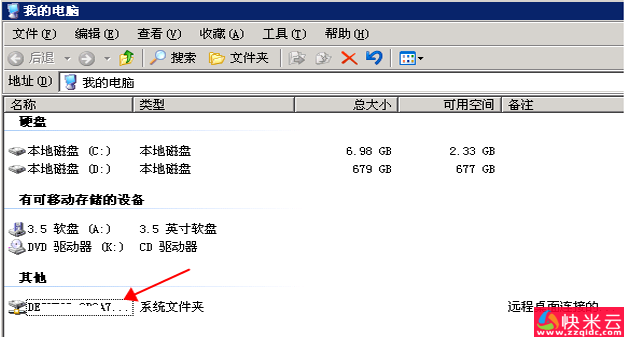

6.远程连接成功后,在远程VPS的“我的电脑”里就会多个系统文件夹,这个系统文件加就是刚打钩的本地磁盘,现在您就可以在本机和远程VPS之间传输文件了。

所有拨号VPS的windows系统均同时支持MSTSC、VNC和手机远程控制,本篇为手机连接教程

1、首先下载安装APP微软的RD Client

2、运行RD Client ,点击右上角的加号

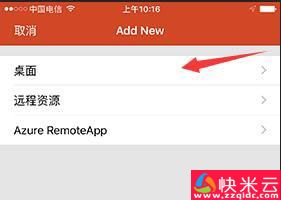

2、然后在弹出的窗口选择“桌面”来添加远程服务器地址

3、点击“PC名称”这一栏

4、然后在这填入云服务器的远程桌面连接地址,填完后再点右上角的“完成”

5、然后点击“用户账户”这一栏

6、这里您可以推荐选择“administrator”

8、确认PC名称(即远程桌面连接地址)和用户账户都正确后点右上角的保存

9、这时箭头出会出现刚添加的这台vps,点击图标即可开始连接

10、手机画面会转为横向显示,提示正在连接

11、输入密码并打开“存储用户名和密码”按钮,再点右上角的完成,然后就会进入云服务器的桌面了,且下次再连接不用再输入密码了。

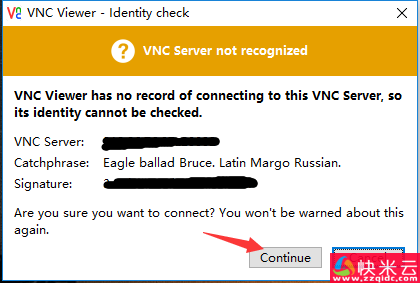

2、地址正确的话会弹出确认窗口,点击Continue进入下一步

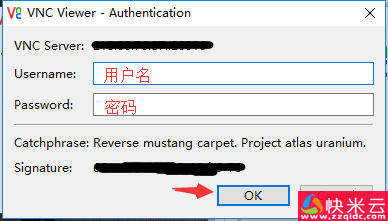

3、然后再输入VNC的用户名和密码,如果没特别指定,就是vps的连接地址和密码

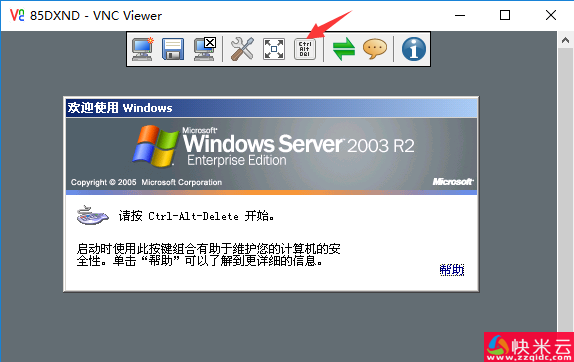

4、连接成功后会弹出windows登录窗口,winxp和winx7直接按第5步输入用户名密码登录即可,如果是win2003系统,需要按Ctrl-Alt-Delete显示输入windwos帐号密码的登录窗,直接点击红色箭头处按钮即可

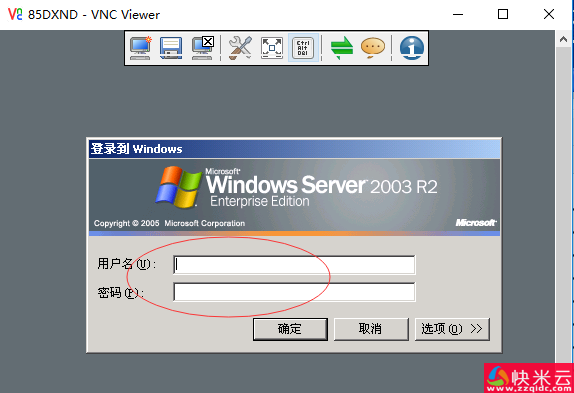

5、再输入windows的用户名密码进入系统

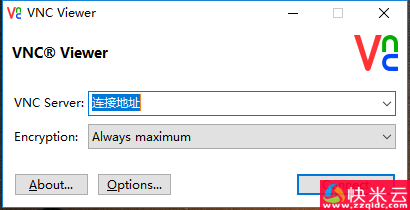

附:VNC Viewer组件下载,只需要安装VNC Viewer组件

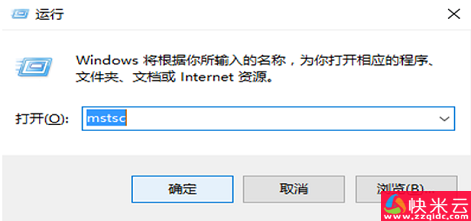

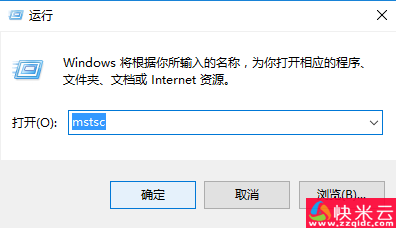

所有VPS均同时支持MSTSC、VNC和手机远程控制,本篇为windows自带的MSTSC远程连接教程

1、同时按下键盘上“win键 R键”呼出运行窗口,或者点击“开始=》运行”打开窗口

2、在运行窗口中输入mstsc并回车,弹出远程桌面连接窗口

3、在远程桌面连接窗口中”计算机(c)“输入连接地址,点击连接

4、输入用户名和密码

宝塔面板的端口给改了怎么办?出于安全的需要,很多站长在使用宝塔面板时,会将默认端口改掉,然而改完很多人可能记不住当时改成了什么,这个时候我们就需要找回端口。

找回端口

1、在终端输入 cat /www/server/panel/data/port.pl 回车,就能查看

2、通过sftp客户端依次打开 /www/server/panel/data/port.pl 文件,里面有一个数字,存储的就是你的端口号,和方法1相似

3、在终端输入 netstat -ntpl 查看监听的端口有哪些;ps -ef |grep main.pyc 一般后面跟的那个就是端口

修改端口

在终端分两次输入

echo '8888' > /www/server/panel/data/port.pl

/etc/init.d/bt restart

如果上述方法依然无效,还是无法打开后台面板,记得去服务器供应商处打开安全组,放行对应的端口。

宝塔面板php文件传到哪里?在宝塔面板搭建的Web环境下,网站的PHP文件英国上传到该网站域名的根目录下,根目录路径为:/www/wwwroot/你的域名

1. 首先登录到宝塔面板后台,http://服务器ip:8888

2. 然后点击左侧栏“网站”-“添加网站”,输入你要新建的网站域名

3.接着在域名输入框输入你的域名,下方的根目录就是你的PHP文件存放目录。

所以,宝塔面板php文件传到该网站域名的根目录下。

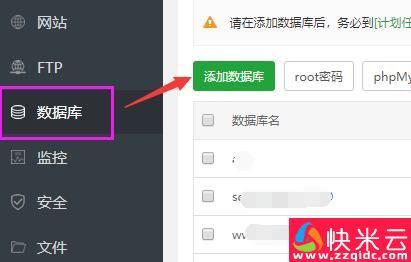

宝塔面板如何建立数据库?我们在使用服务器的过程中,经常会涉及到数据库,在宝塔面板中创建数据库其实是非常简单的。

1、登录进入宝塔 Web 面板首页 > 点击数据库栏目的“添加”链接按钮(或点击左侧菜单栏“数据库”> 添加数据库按钮)

2、在添加数据库对话框中输入数据库名称,如 ABC123;密码可以随机也可以自行输入;类型建议默认 MySQL,访问权限建议默认本地服务器,然后点击【提交】按钮。

至此,我们已经成功利用宝塔控制面板创建了一个数据库,可以点击左侧菜单栏“数据库”中,看到刚才创建的数据库信息。

在这个页面可以直接进入phpMyAdmin对数据库进行管理,也可以点击相应数据库右侧的相关按钮进行管理。

如管理(进入数据库执行 sql 语句等)、权限(设置数据库权限)、改密(修改数据库密码)和删除(删除数据库)等。

一、Apache安装SSL证书需要三个证书文件

温馨提示:安装证书前请先备份您需要修改的服务器配置文件

配置文档以域名zzqidc.com为例

zzqidc.com-ca-bundle.crt、zzqidc.com.crt、zzqidc.com.key。

注:这三个文件在文件夹for Apache.zip中,其中zzqidc.com是您的域名,zzqidc.com.crt为公钥,zzqidc.com.key为私钥,zzqidc.com-ca-bundle.crt为中间证书。(文件后缀名crt和cer的性质是一样的)

二、安装证书

1.修改apache下的httpd.conf文件。

(1)打开apache安装目录下conf目录中的httpd.conf文件,找到

#LoadModule ssl_module modules/mod_ssl.so

(2)删除行首的配置语句注释符号“#”,保存退出。

2.修改网站配置文件。

(1)找到apache安装目录conf/vhost/下的网站配置文件zzqidc.com.conf(网站配置文件名一般为域名 .conf),打开配置文件.复制配置文件内容,粘贴致原内容下方.如下:

<VirtualHost *:80>

DocumentRoot /root/

ServerName zzqidc.com

<Directory "/root/">

Options -Indexes FollowSymLinks

AllowOverride all

Order allow,deny

Allow from all

</Directory>

</VirtualHost>

<VirtualHost *:80>

DocumentRoot /root/

ServerName zzqidc.com

<Directory "/root/">

Options -Indexes FollowSymLinks

AllowOverride all

Order allow,deny

Allow from all

</Directory>

</VirtualHost>

(2) 修改配置文件zzqidc.com.conf

<VirtualHost *:80>

DocumentRoot /root/

ServerName zzqidc.com

<Directory "/root/">

Options -Indexes FollowSymLinks

AllowOverride all

Order allow,deny

Allow from all

</Directory>

</VirtualHost>

Listen 443

<VirtualHost *:443>

DocumentRoot /root/

ServerName zzqidc.com

SSLEngine on

SSLCertificateFile /usr/local/apache/ssl/zzqidc.com.crt

#公钥路径

SSLCertificateKeyFile /usr/local/apache/ssl/zzqidc.com.key

#私钥路径

SSLCertificateChainFile /usr/local/apache/ssl/zzqidc.com-ca-bundle.crt

#中间证书路径

<Directory "/root/">

Options -Indexes FollowSymLinks

AllowOverride all

Order allow,deny

Allow from all

</Directory>

</VirtualHost>

(2)保存退出,并重启Apache。重启方式:

进入Apache安装目录下的bin目录,运行如下命令

./apachectl -k stop

./apachectl -k start

(3) 防火墙开启443端口

(4)通过https方式访问您的站点,测试站点证书的安装配置。

三.本地测试

1.如果本地测试,请做本地解析访问:打开 系统盘:\Windows\System32\Drivers\etc\hosts文件,用文本编辑器修改,把证书绑定的域名解析到本地ip。

图5.jpg

2.访问https:// 证书绑定的域名,测试效果如下:

图6.jpg

注:部署完毕后若网站无法通过https正常访问,可确认服务器443端口是否开启或被网站卫士等加速工具拦截。

(1)开启方法:防火墙设置-例外端口-添加443端口(TCP)。

(2)若被安全或加速工具拦截,可以在拦截记录中将443添加至信任列表。

重启后,重新通过https访问。

四.安装安全签章

全球可信网站安全认证签章为动态显示的标识(含网站访问时实时时间),不是静态图片,不可复制和不可假冒,只能在通过认证的网站使用。点击认证标识,可以显示此网站拥有者的认证信息,否则,就不是合法使用认证标识。目前该认证签章支持OV级以上证书使用,您购买了景安SSL证书后,将免费获得一个能直观地显示贵网站的认证信息的可信网站安全认证标识,能大大增强用户的在线信任,促成更多在线交易。所以,建议您在安装成功SSL证书后,马上在网站的首页和其他页面中添加如下代码动态显示可信网站安全认证标识。

安装中文签章

如果您希望在中文页面显示认证标识,则在中文页面添加如下代码:

<SCRIPT LANGUAGE="JavaScript" TYPE="text/javascript" SRC="https://seal.wosign.com/tws.js"></SCRIPT>

图片1.jpgEV国际认证.jpgOV 数据加密.jpgoV国际签章.jpg

安装英文签章

如果您希望在中文页面显示认证标识,则在英文页面添加如下代码:

<SCRIPT LANGUAGE="JavaScript" TYPE="text/javascript" SRC="https://seal.wosign.com/tws-en.js"></SCRIPT>

EV 英文数据加密.jpgEV英文国际.jpg图片19.pngoV英文国际认证.jpg

五.SSL证书的备份

请保存好收到的证书压缩包文件及密码,以防丢失。

方法一

第一:首先开始--运行--MMC

第二:点击文件——添加删除管理单元,下拉选择:证书——添加

第三:选择我的用户帐户——完成——确定

第四:然后进入当前用户——中级证书颁发机构——证书,然后找到下图所示的证书,右键--属性--禁用掉此证书的所有目的——应用。(注意截至日期是2016年3月1日,颁发给是“CertificatetionAuthority of WoSign”颁发者是“StartComCertification Authority”)

第五:关闭浏览器,重新访问网站。

方法二

第一步:打开IE浏览器:工具—Internet选项--内容--证书

第二步:找到“中级证书颁发机构”找到如下图的证书(注意截至日期是2016年3月1日

颁发给是“Certificatetion Authority of WoSign”颁发者是“StartCom Certification Authority”

第三步:选中这个证书,然后“删除”;

第四步:关闭浏览器,重新访问网站。