安全专家发现了一个有趣的勒索软件攻击案例,该案例使用了 APT(高级持续威胁)组织通常使用的定制工具。

尽管尚未发现群体之间的具体联系,但运营策略、目标范围和恶意软件定制能力表明存在潜在联系。

正如 Security Joes发送给 Bleeping Computer 的一份报告中所详述的那样,威胁行为者在针对赌博/游戏行业的一个客户的攻击中观察到,其中使用了定制和现成的开源工具的组合

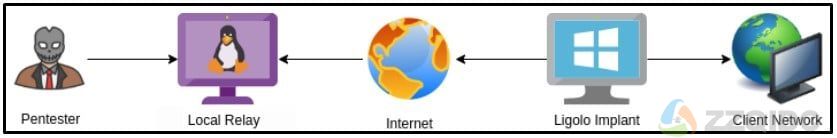

最值得注意的案例是 Ligolo 的修改版本,这是一个可 在 GitHub 上免费供渗透测试者使用的反向隧道实用程序,以及从 LSASS 转储凭据的自定义工具。

据安全乔斯的事件响应者称,袭击发生在一个周末晚上,并且发展迅速,展示了演员的技能和“红队”知识。

最初的访问是通过泄露的员工 SSL-VPN 凭据进行的,然后是管理员扫描和 RDP 暴力破解服务器,然后是凭据收集工作。

随后的步骤涉及以高权限访问其他机器、部署自定义代理隧道以进行安全通信,最后是放弃 Cobalt Strike。

尽管威胁行为者在这种特殊情况下从未有机会继续进行,但 Security Joes 认为下一步将是部署勒索软件有效载荷,因为随后的方法与典型的勒索软件团伙行动相匹配。

然而,这部分尚未得到证实,因为响应者在渗透者准备好在受感染的网络上部署任何东西之前就停止了有效载荷的执行。

威胁参与者使用了许多对手常用的几种现成的开源工具,例如 Mimikatz、SoftPerfect 和 Cobalt Strike。

一个显着的区别是部署了“Sockbot”,这是一个基于 Ligolo 开源反向隧道工具的 GoLang 编写的实用程

黑客对 Ligolo 进行了有意义的添加修改,消除了使用命令行参数的需要,并包括多项执行检查以避免运行多个实例。

正如 Security Joes 的一名研究人员告诉 Bleeping Computer 所说,定制的 Ligolo 在任何威胁行为者的武器库中都不常见,除了伊朗国家资助的 MuddyWater 黑客组织,它是唯一已知修改它的威胁组织。

这种罕见的原因是 Ligolo 不适合恶意部署,因此要使其适合入侵操作,需要编码技能。

“将新变种(Sockbot)与在线可用的原始源代码进行比较,威胁参与者添加了多项执行检查以避免多个实例同时运行,将本地中继的值定义为硬编码字符串以避免需要在执行攻击时传递命令行参数并通过计划任务设置持久性。” - 安全乔斯

另一个特别感兴趣的案例是“lsassDumper”,这是一个同样用 GoLang 编写的自定义工具,被参与者用于从 LSASS 进程自动渗透到“transfer.sh”服务。

Security Joes 声称这是 lsassDumper 第一次在野外被发现,这再次证明了特定威胁参与者的能力和复杂性。

此外,从 LSASS 直接转储凭证是勒索软件团伙的另一种典型方法,因此它是支持这一假设的另一个因素。

最后,网络渗透者使用 ADFind 进行网络侦察,这是一种免费提供的工具,攻击者可以使用它从 Active Directory 收集信息,在勒索软件领域也很常见。

“根据行为、在这次入侵中看到的工具和目标部门,我们得出结论,这次行动背后的攻击者与一个讲俄语的勒索软件团伙密切相关,该团伙正在利用其他团体使用的工具并将他们的个人签名添加到他们。” - 结束安全乔斯的报告。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号