在一次新的侦察活动中,观察到俄罗斯国家支持的黑客组织 Turla 瞄准了奥地利经济商会、北约平台和波罗的海国防学院。

这一发现来自网络安全公司 Sekoia,该公司建立在谷歌 TAG 之前的调查结果之上,该公司今年一直在密切关注俄罗斯黑客。

谷歌在2022 年 3 月下旬警告了俄罗斯威胁组织的协调活动 ,而在 5 月,他们发现 了正在进行的活动中使用的两个 Turla 域。

Sekoia利用这些信息进一步调查,发现Turla针对的是奥地利的联邦组织和波罗的海地区的军事学院。

图拉是谁

Turla 是一个讲俄语的网络间谍威胁组织,据信与俄罗斯联邦的 FSB 服务有密切联系。它至少从 2014 年开始运作,影响了多个国家的广泛组织。

他们此前曾针对全球 Microsoft Exchange 服务器部署后门,劫持其他 APT 的基础设施在中东进行间谍活动,并对亚美尼亚目标进行水坑攻击。

最近,有人看到 Turla 使用各种后门和远程访问木马来 攻击欧盟政府和大使馆 以及重要的研究机构。

欧洲目标

根据 Sekoia 的说法,谷歌 TAG 共享的 IP 指向域“baltdefcol.webredirect[.]org”和“wkoinfo.webredirect[.]org”,它们分别是“baltdefcol.org”和“wko.at”。 ”

第一个目标是 BALTDEFCOL,是位于爱沙尼亚的一所军事学院,由爱沙尼亚、拉脱维亚和立陶宛运营,作为波罗的海战略和运营研究中心。

该学院还组织北约和欧洲各国高级官员参加的会议,因此在乌克兰持续冲突和俄罗斯边境紧张局势中对俄罗斯具有特殊意义。

WKO (Wirtschaftskammer Österreich) 是奥地利联邦经济商会,担任立法和经济制裁方面的国际顾问。

奥地利在制裁俄罗斯问题上保持中立立场。然而,Turla 希望成为第一批了解这方面是否有任何变化的人。

Sekoia 还注意到第三个拼写错误域名“jadlactnato.webredirect[.]org”,它试图作为北约联合高级分布式学习平台的电子学习门户。

执行侦察

仿冒域名用于托管名为“War Bulletin 19.00 CET 27.04.docx”的恶意 Word 文档,该文档可在这些站点的各个目录中找到。

此文件包含一个嵌入的 PNG (logo.png),在加载文档时会检索该 PNG。Word 文件不包含任何恶意宏或行为,使 Sekoia 认为 PNG 用于执行侦察。

“由于文档向其自己控制的服务器发出 HTTP 请求,攻击者可以获得受害者使用的 Word 应用程序的版本和类型——这可能是发送针对特定 Microsoft Word 版本的定制漏洞利用的有趣信息,” Sekoia 的报告解释道

此外,Turla 还可以访问受害者的 IP 地址,这将有助于后续的攻击阶段。

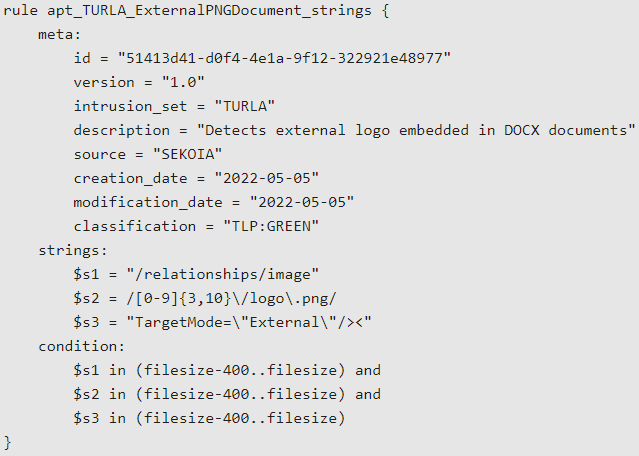

为了使防御者能够检测到此活动,Sekoia 提供了以下 Yara 规则:

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号