正如微软今天透露的那样,在过去六个月中,一种用于入侵 Linux 设备并构建 DDoS 僵尸网络的隐秘模块化恶意软件的活动量大幅增加了 254%。

该恶意软件(至少从 2014 年开始活跃)被称为 XorDDoS(或 XOR DDoS),因为它在与命令和控制 (C2) 服务器通信并用于启动分布式拒绝服务时使用基于 XOR 的加密(DDoS) 攻击。

正如该公司透露的那样,僵尸网络的成功可能是由于其广泛使用各种规避和持久性策略,使其能够保持隐秘且难以清除。

“它的规避能力包括混淆恶意软件的活动、规避基于规则的检测机制和基于哈希的恶意文件查找,以及使用反取证技术来破坏基于进程树的分析,”Microsoft 365 Defender 研究团队 表示。

“我们在最近的活动中观察到,XorDdos 通过用空字节覆盖敏感文件来隐藏恶意活动以防止分析。”

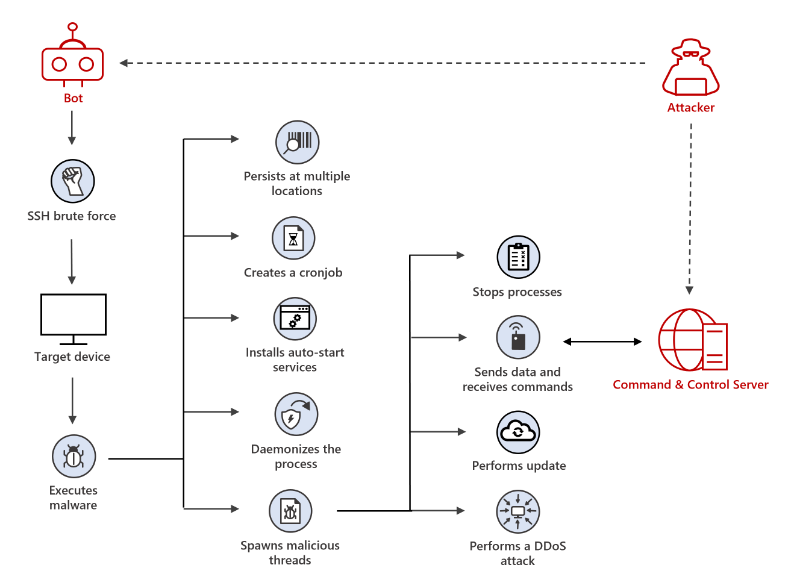

XorDDoS 以针对多种 Linux 系统架构而闻名,从 ARM(物联网)到 x64(服务器),并在 SSH 蛮力攻击中破坏易受攻击的架构。

为了传播到更多设备,它使用一个 shell 脚本,该脚本将尝试使用各种密码以 root 身份登录数以千计的互联网公开系统,直到最终找到匹配项。

orDDoS 攻击流程(微软)

除了发起 DDoS 攻击外,恶意软件的运营商还使用 XorDDoS 僵尸网络来安装 Rootkit,保持对被黑设备的访问权限,并且可能会丢弃其他恶意负载。

“我们发现首先感染 XorDdos 的设备后来感染了其他恶意软件,例如海啸后门,它进一步部署了 XMRig 硬币矿工,”微软补充说。

“虽然我们没有观察到 XorDdos 直接安装和分发像海啸这样的二级有效载荷,但木马有可能被用作后续活动的载体。”

微软自 12 月以来检测到的 XorDDoS 活动的巨大增长与网络安全公司 CrowdStrike 的一份报告一致,该报告称 Linux 恶意软件 在 2021 年与上一年相比增长了 35% 。

XorDDoS、Mirai 和 Mozi 是最流行的家族,占 2021 年观察到的所有针对 Linux 设备的恶意软件攻击的 22%。

在这三者中,CrowdStrike 表示 XorDDoS 同比显着增长了 123%,而 Mozi 的活动呈爆炸式增长,去年全年在野外检测到的样本数量增加了 10 倍。

Intezer 2021 年 2 月的一份报告 还显示,与 2019 年相比,2020 年 Linux 恶意软件家族增加了约 40%

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号