Salesforce 拥有的 Heroku 正在对部分用户帐户执行强制密码重置,以响应上个月的安全事件,同时没有提供有关他们这样做的原因的信息,只是模糊地提到这是为了进一步保护帐户。

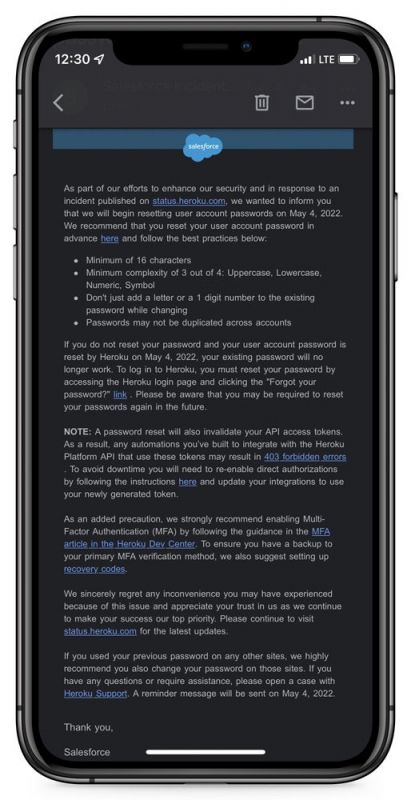

昨晚,一些 Heroku 用户开始收到标题为“Heroku 安全通知 - 2022 年 5 月 4 日重置用户帐户密码”的电子邮件,称今天将强制重置密码以应对上个月的安全事件。

“作为我们提高安全性的努力的一部分,并响应 status.heroku.com 上发布的事件,我们想通知您,我们将于 2022 年 5 月 4 日开始重置用户帐户密码,”阅读发送给 Heroku 的电子邮件顾客。

Heroku 还警告说,更改密码将使所有 API 访问令牌无效,导致依赖 API 的现有自动化或应用程序在生成新令牌之前不再工作。

发送给 Heroku 客户的电子邮件

来源:ZZQIDC

这封电子邮件与 上个月发生的安全事件有关, 当时威胁者滥用被盗的 OAuth 令牌从属于包括 npm 在内的数十个组织的私有 GitHub 存储库下载数据。

“4 月 12 日,GitHub Security 开始调查,发现有证据表明攻击者滥用了被盗的 OAuth 用户令牌,这些令牌发给了两个第三方 OAuth 集成商 Heroku 和 Travis-CI,以从包括 npm 在内的数十个组织下载数据,”GitHub 披露.

Travis-CI 和 Heroku OAuth 应用程序使用这些被盗令牌与 GitHub 集成以部署应用程序。

使用这些被盗的 OAuth 令牌,威胁参与者可以访问和下载属于那些使用其帐户授权受感染 Heroku 或 Travis CI OAuth 应用程序的人的 GitHub 存储库的数据。

Heroku 含糊的回应涉及客户

当 Heroku 首次披露安全事件时,他们表示未经授权的访问与属于使用其受损 oAuth 应用程序的帐户的 GitHub 存储库有关。

随着 Heroku 现在强制重置密码,客户理所当然地担心他们的调查可能已经发现了未披露的威胁参与者的进一步恶意活动。

在 Ycombinator Hacker News 的一篇关于这些电子邮件的帖子中,客户认为 Heroku 对攻击不够透明,并给客户造成了进一步的困惑。

“这正在变成一场完整的火车失事和一个关于如何不与客户沟通的案例研究,”一位人士发布了有关这些电子邮件的帖子。

另一位发帖者认为,在最初披露三周后突然强制重置,意味着这次攻击的内容比 Heroku 披露的要多。

“三周前肯定存在违规行为,他们似乎一直在调查。我和上面的评论者一样,对他们的声明没有信心,主要是因为到目前为止完全缺乏透明度,”另一位黑客新闻发布读者。

“事实上,他们现在才发送额外的通知来轮换信用,这暗示了一些比他们最初宣布的更大的事情,但我们真的不知道,因为他们一开始就没有提供太多细节。”

当记者在收到一封电子邮件后就此事联系 Heroku 支持时,Heroku 支持告诉我参考他们的 状态帖子。

但是,此状态帖子不包含有关为什么要进行密码重置的任何信息,当我就此向支持代理询问时,我被告知支持团队没有任何进一步的信息。

此外,ZZQIDC没有任何使用 Heroku 应用程序或 GitHub 的 OAuth 集成,这表明这些密码重置与其他事情有关。

“我意识到这令人沮丧,而不是你想听到的。我们的工程和安全团队正在努力尽快解决问题,”Heroku 说。

ZZQIDC还联系了 Heroku 的新闻联系人,询问有关密码重置的问题,但尚未收到回复。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号