俄罗斯正在进行一场新的鱼叉式网络钓鱼活动,目标是反对国家和国家媒体宣传的对乌克兰战争持反对意见的持不同政见者。

该活动针对政府雇员和公务员,通过电子邮件警告该国禁止使用的软件工具和在线平台。

这些消息带有嵌入在正文中的恶意附件或链接,将 Cobalt Strike 信标投放到收件人的系统,使远程操作员能够对目标进行间谍活动。

该活动的发现和随后的报告来自Malwarebytes Labs的威胁分析师,他们设法对几封诱饵电子邮件进行了抽样。

多种网络钓鱼途径

网络钓鱼电子邮件伪装成来自俄罗斯国家实体、部门或联邦服务机构,以诱使收件人打开附件。

“俄罗斯联邦信息技术和通信部”和“数字发展、通信和大众通信部”是主要的两个欺骗实体。

威胁参与者使用三种不同的文件类型来用 Cobalt Strike 感染他们的目标,即 RTF(富文本格式)文件、带有恶意文档的文档的存档附件以及嵌入在电子邮件正文中的下载链接。

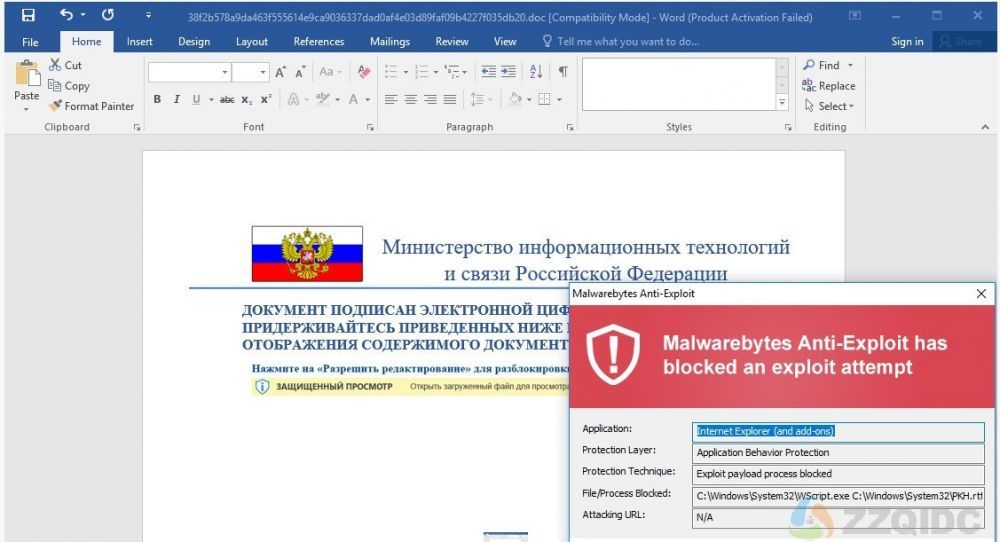

RTF 的案例是最有趣的,因为它涉及利用CVE-2021-40444,这是 Microsoft Office 文档使用的渲染引擎中的远程代码执行漏洞。

触发渲染引擎漏洞利用的 RTF 文件 (Malwarebytes)加拿大最便宜vps

不出所料,所有网络钓鱼电子邮件都是用俄语编写的,而且它们似乎是由该语言的母语人士制作的,而不是机器翻译的,这表明该活动是由一位说俄语的演员所为。

除了 Cobalt Strike,Malwarebytes 还注意到并行尝试部署具有下一阶段有效负载获取功能的基于 PowerShell 的高度混淆的远程访问木马 (RAT)。

镇压异见人士

这场运动的目标主要是俄罗斯政府和公共机构,包括以下实体:

楚瓦什共和国官方门户网站

俄罗斯内政部

阿尔泰共和国教育和科学部

斯塔夫罗波尔地区教育部

北奥塞梯-阿拉尼亚共和国教育和科学部长

阿斯特拉罕地区政府

伊尔库茨克州教育部

莫斯科地区国家和市政服务门户

俄罗斯联邦科学和高等教育部

上述组织表明,网络钓鱼行为者针对担任关键职位的个人,并可能通过煽动反战运动给中央政府带来问题。

乌克兰所谓的“特别行动”并没有像克里姆林宫预想的那样展开,西方制裁的规模也超出了人们的想象,所以这次行动可能是上级政府提高警惕的结果 潜在的政变。

这很可能解释了为什么俄罗斯黑客有兴趣对半高级政府官员和部门雇员进行间谍活动,但目前,这只是一个假设。

Malwarebytes 已经映射了最新活动背后的威胁参与者使用的基础设施,并将继续监控相关活动。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号