互联网安全分析师发现托管在 GoDaddy 托管 WordPress 服务上的 WordPress 网站上的后门感染激增,所有网站都具有相同的后门有效负载。

此案影响 Internet 服务经销商,例如 MediaTemple、tsoHost、123Reg、Domain Factory、Heart Internet 和 Host Europe Managed WordPress。

该发现来自 Wordfence,其团队于 2022 年 3 月 11 日首次观察到恶意活动,24 小时内有 298 个网站被后门感染,其中 281 个网站托管在 GoDaddy 上。

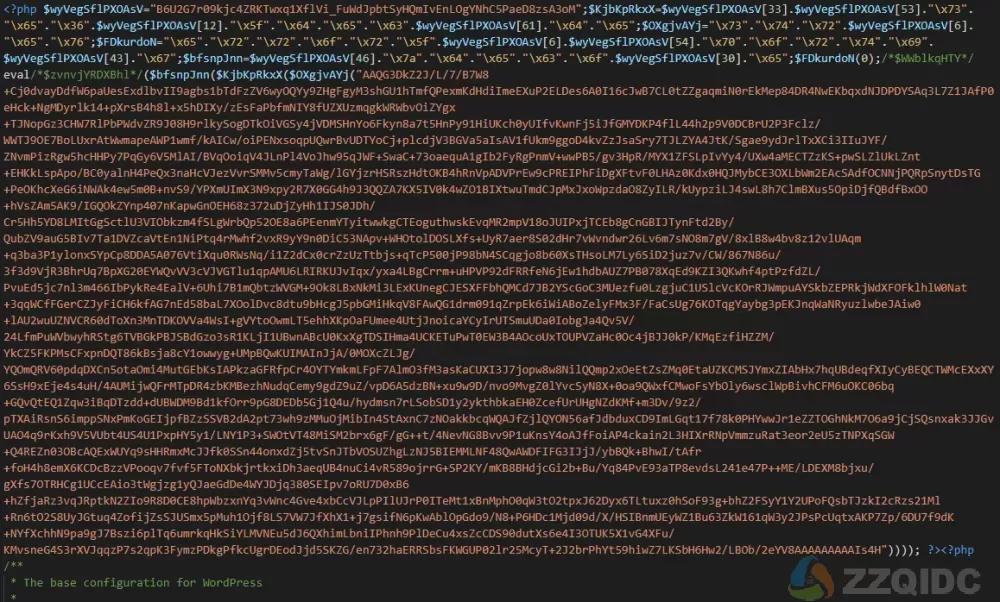

感染所有网站的后门是 2015 年 Google 搜索 SEO 中毒工具,植入 wp-config.php 以从 C2 获取垃圾邮件链接模板,用于将恶意页面注入搜索结果。

该活动主要使用医药垃圾邮件模板,提供给受感染网站的访问者,而不是实际内容。

这些模板的目的可能是诱使受害者购买假冒产品,从而将金钱和付款细节损失给威胁参与者。

此外,行为者可以通过更改其内容并使违规行为明显来损害网站的声誉,但这似乎不是行为者目前的目标。

由于这种攻击发生在服务器上而不是浏览器上,因此这种类型的攻击更难从用户端检测和阻止,因此,本地互联网安全工具不会检测到任何可疑的东西。

入侵向量尚未确定,因此虽然这看起来很接近供应链攻击,但尚未得到证实。

GoDaddy 以了解有关这种可能性的更多信息,但我们尚未收到回复。

值得注意的是,GoDaddy 在 2021 年 11 月披露了一起数据泄露事件 ,该事件影响了 120 万客户和多个托管 WordPress 服务经销商,其中包括引言中提到的六家。

该违规行为涉及未经授权访问配置公司托管 WordPress 网站的系统。因此,暗示这两个事件可能存在联系并不牵强。

无论如何,如果您的网站托管在 GoDaddy 的托管 WordPress 平台上,请务必扫描您的 wp-config.php 文件以查找潜在的后门注入。

Wordfence 还提醒管理员,虽然删除后门应该是第一步,但删除垃圾邮件搜索引擎结果也应该是优先事项。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号