大规模网络钓鱼活动使用数百个域来窃取 Naver 的凭据,Naver 是韩国类似谷歌的在线平台,显示与 TrickBot 僵尸网络相关的基础设施重叠。

用于此攻击的资源显示了网络犯罪分子收集用于各种攻击的登录数据的巨大规模。

与 Google 类似,Naver 提供从网络搜索到电子邮件、新闻和NAVER Knowledge iN在线问答平台的各种服务。

除了访问普通用户帐户外,由于密码重用,Naver 凭据还可以打开企业环境的大门。

今年早些时候,网络情报公司 Prevailion 的安全研究人员发现了一项大规模的网络钓鱼操作,该操作的重点是收集 Naver 用户的凭据。

他们从Joe Słowik共享的一个域名 - mailmangecorp[.]us 开始调查,这为“旨在获取 Naver 有效登录凭据的目标网络钓鱼基础设施的庞大网络”打开了大门。

“在调查用于服务 Naver 主题网络钓鱼页面的托管基础设施时,PACT 分析师发现与 WIZARD SPIDER [aka TrickBot] 基础设施存在重叠,”Prevailion 在今天的一份报告中说。

据信,TrickBot 操作最近改变了管理层,其老合作伙伴 Conti 勒索软件集团开始掌舵。

研究人员将 542 个唯一域与该操作相关联,其中 532 个用于以 Naver 为主题的网络钓鱼。他们注意到运营商会使用一个电子邮件地址来注册一组解析为单个 IP 地址的域名。

威胁行为者依靠多个地址为 Naver 活动创建注册人角色。其中一些域名最近在 2 月注册,而最旧的域名则在 2021 年 8 月注册。

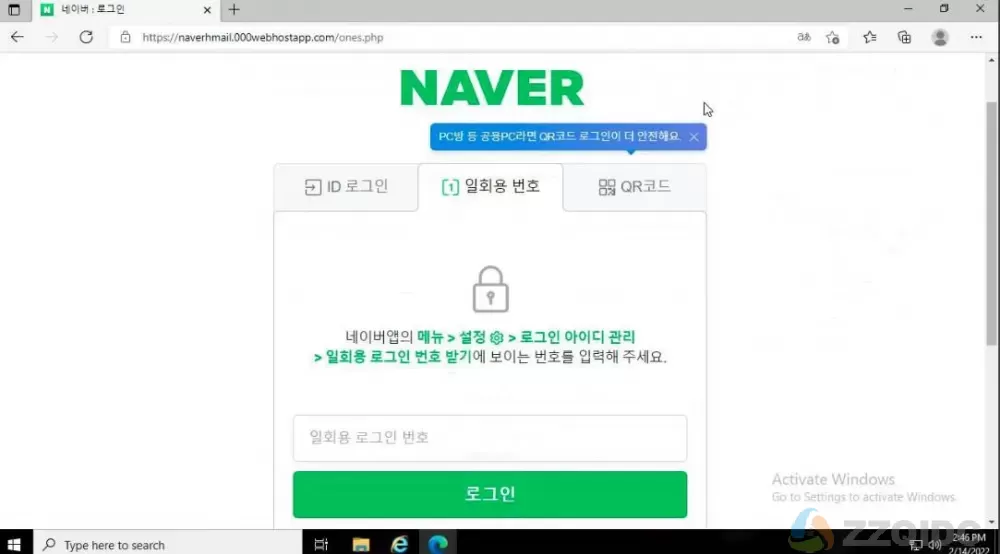

Prevailion 研究人员发现,解析到上图中 IP 地址的域是重定向方案 (HTTP/302) 的一部分,该方案将潜在受害者带到 Hostinger 上托管的 Naver 平台的虚假登录页面。

从最初的电子邮件地址中,Prevailion 能够找到另一个由 58 个网络钓鱼域组成的集群,解析为 23.81.246[.]131,该 IP 地址被证明对于在 Naver 凭据网络钓鱼和与 TrickBot 相关的基础设施之间建立初始连接至关重要。

据研究人员称,Virus Total 上的几个 Cobalt Strike 信标样本与 23.81.246[.]131 相关联,作为利用CVE-2021-40444传递 Conti 勒索软件(TrickBot 的常见有效负载)的活动的一部分。

在今天的报告中,Prevailion 提供了将 Naver 网络钓鱼域连接到RiskIQ和 Microsoft 的公共研究中揭示的 TrickBot 基础设施的其他指标。

研究人员表示,他们的发现表明 Naver 网络钓鱼活动仍在继续,因为基础设施仍在使用中,并且本月为此目的注册了许多域。

Prevailion 指出,“该基础设施似乎支持单独的、离散的活动”,虽然与 TrickBot 基础设施存在重叠,但它们仅限于托管和 DNS 解析。

该公司还强调,“最初发现的以 Naver 为主题的网络钓鱼活动似乎并非直接由勒索软件组织所为。”

然而,在这些文件加密攻击之前,通常会发生由分支机构或合作伙伴发起的网络钓鱼或凭据窃取活动,以寻求访问有价值目标的网络。

Prevalion 认为解释他们的发现的一种理论是,网络犯罪分子正在依赖“基础设施即服务”类型的产品来进行运营。

免费试用尝鲜

贴心会员服务

服务可用性

数据安全保障

全年不间断在线

工作时间:早上9:00-下午6:30

河南快米云网络科技有限公司

公安备案编号:41010302002363

公安备案编号:41010302002363

Copyright © 2010-2023 All Rights Reserved. 地址:河南自由贸易区开封片区经济开发区宋城路122号